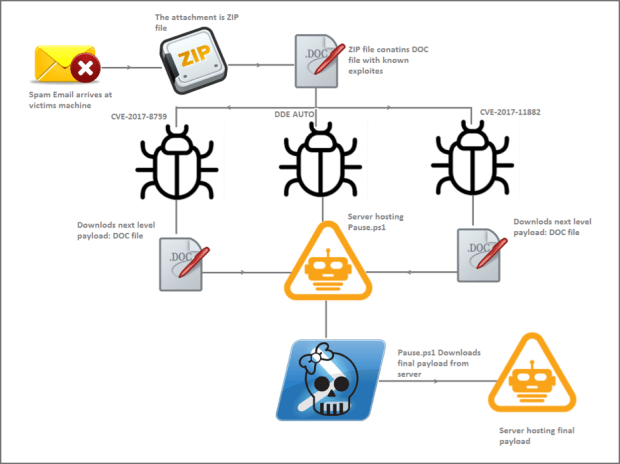

3 vulnerabilidades de Microsoft Office están siendo explotadas para expandir el malware Zyklon

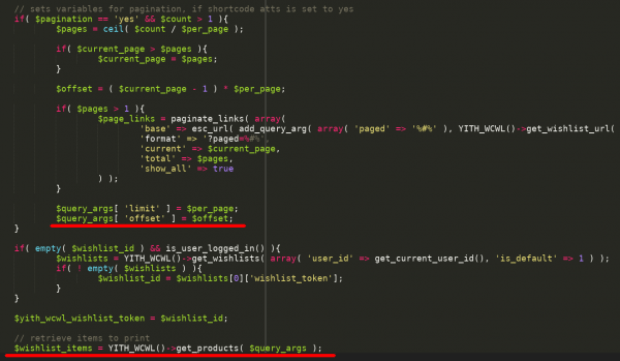

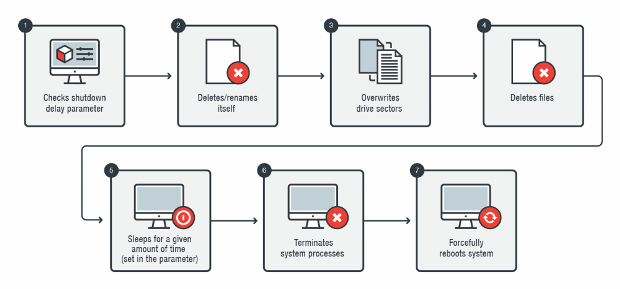

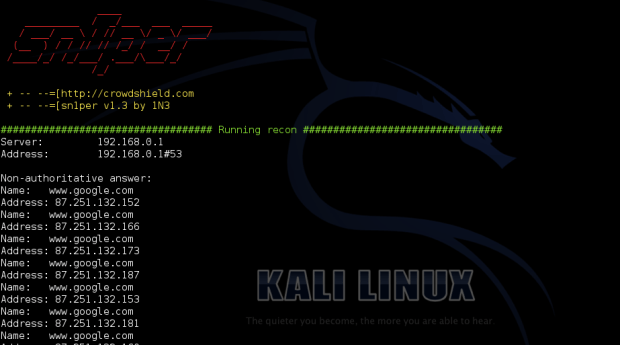

Investigadores en seguridad de FireEye han descubierto una campaña activa dedicada a explotar tres vulnerabilidades de Microsoft Office para infectar ordenadores con un malware llamado Zyklon. Zyklon no es un malware nuevo, ya que estáLEER MÁS