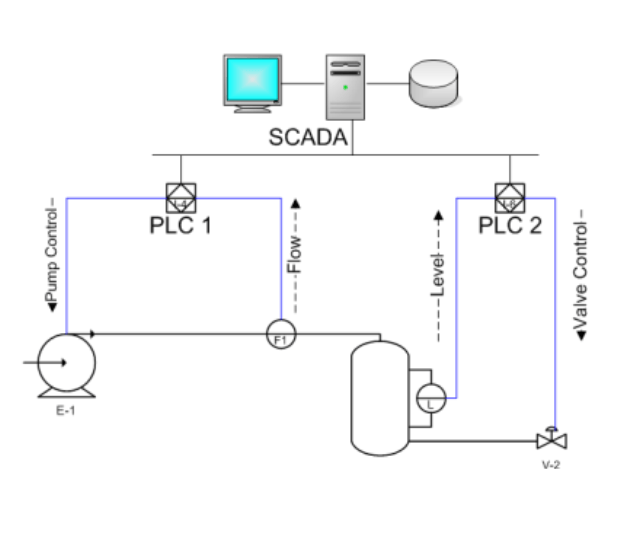

Hackers descubren vulnerabilidades en los sistemas de la Fuerza Aérea de USA

Hackers de sombrero blanco descubrieron más de 100 vulnerabilidades en los sistemas de seguridad informática de la Fuerza Aérea en la segunda ronda del programa “bug bounty” del servicio. ElLEER MÁS