Nuevo spyware que amenaza nuestra privacidad

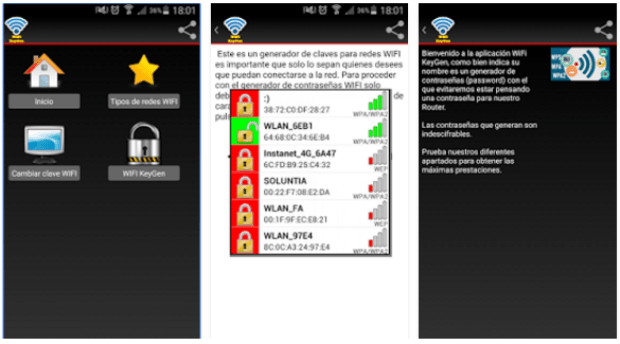

Una nueva forma de spyware llamado RedDrop presenta una amenaza de seguridad cibernética, obligando a los profesionales en seguridad de datos a idear un mecanismo para hacer frente a esta infección queLEER MÁS