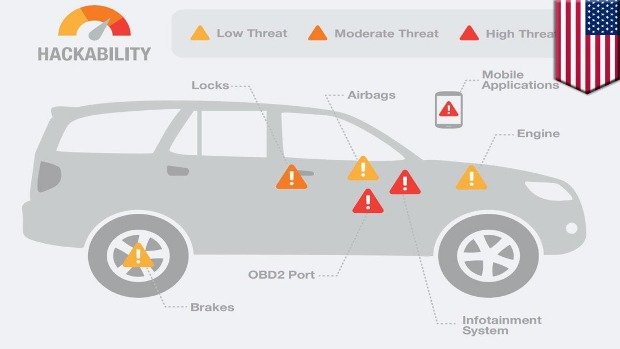

El último parche de Meltdown afectado por una vulnerabilidad grave

Como ha estado ocurriendo, los problemas con las mitigaciones para la falla de Meltdown continúan. Recientemente, un profesional en seguridad informática ha demostrado que el parche de Meltdown en Windows 10 puedeLEER MÁS