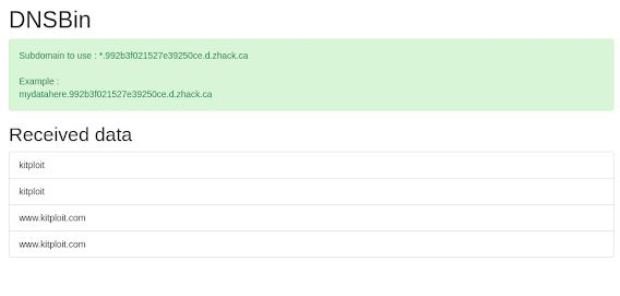

Datos de 200 millones de japoneses a la venta en un foro de hackers

Se encontró a un actor malicioso operando fuera de China vendiendo los datos de aproximadamente 200 millones de usuarios japoneses en un foro clandestino de delincuencia, esto de acuerdo aLEER MÁS