Scout2 – Herramienta de auditoría de seguridad para entornos AWS

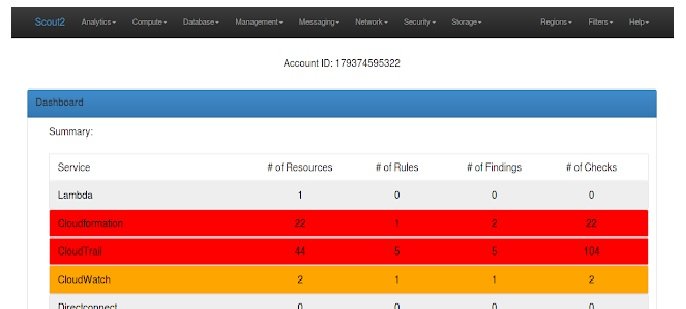

Scout2 es una herramienta de seguridad que permite a los administradores de AWS y especialistas en cursos de protección de datos personales evaluar la postura de seguridad de su entorno. Usando laLEER MÁS