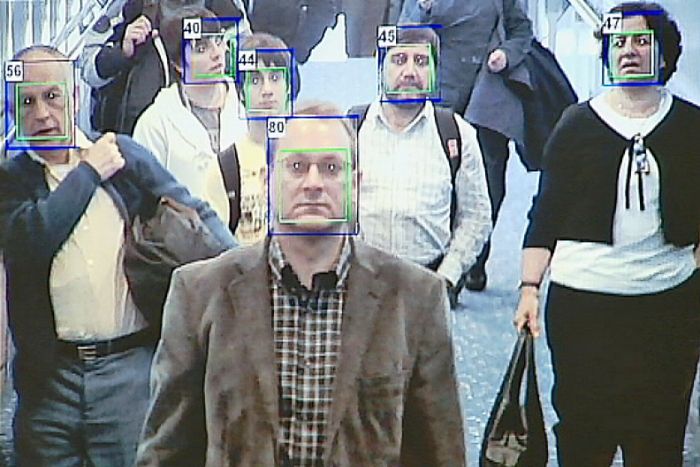

Éxito en el programa de reconocimiento facial de agentes aduanales

Lanzado apenas este verano, este programa biométrico ha demostrado mayor eficiencia en las fronteras terrestres que en los aeropuertos Han pasado casi tres meses desde la implementación del reconocimiento facialLEER MÁS