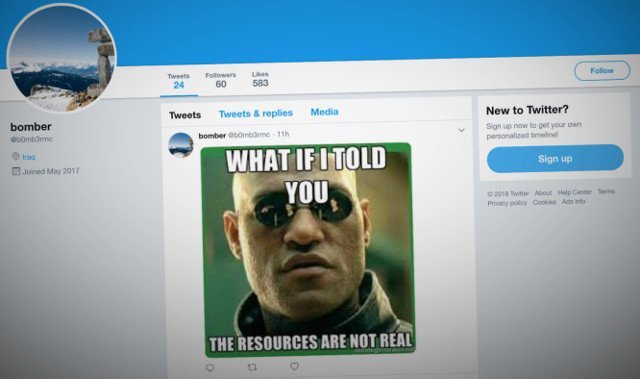

Usan memes en Twitter para enviar comandos a servidor de hackers

Un equipo de investigadores ha descubierto una nueva forma para ocultar software malicioso Los investigadores de una firma de ciberseguridad reportan el descubrimiento de una nueva muestra de malware capazLEER MÁS