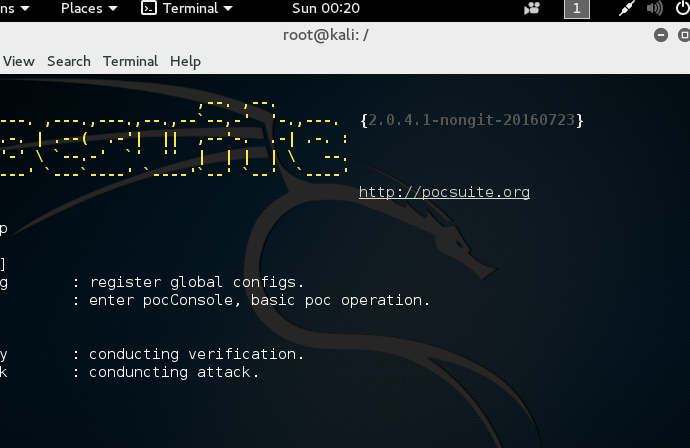

POCSUITE – Prueba de vulnerabilidad remota

Existen muchas herramientas para realizar pruebas que los pentesters y los investigadores de seguridad utilizan comúnmente. Pero hoy te mostraremos una nueva herramienta llamada Pocsuite. Pocsuite es una herramienta queLEER MÁS