Más de 7 millones de teléfonos Android son vendidos con malware y backdoors preinstalados

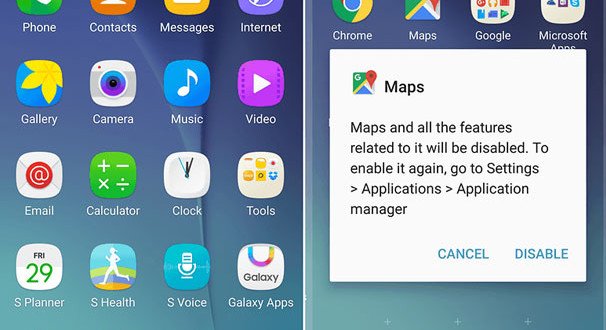

Sin importar marca, modelo, costo, entre otras variables, cualquier smartphone que compremos cuenta con aplicaciones preinstaladas de fábrica. Acorde a expertos en hacking ético, si bien algunas de estas appsLEER MÁS