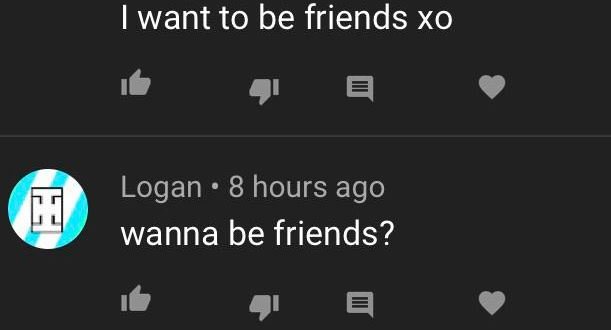

“¿Quieres ser mi amigo?”, el bot de YouTube está hackeando cuentas y propagando malware

Un nuevo inconveniente ha llamado la atención de la comunidad de la ciberseguridad y de los usuarios de YouTube. Acorde a especialistas en seguridad en la nube, recientemente se difundióLEER MÁS