Cómo la vulnerabilidad de Chrome puede poner en peligro a millones de usuarios: ¡proteja sus datos ahora!

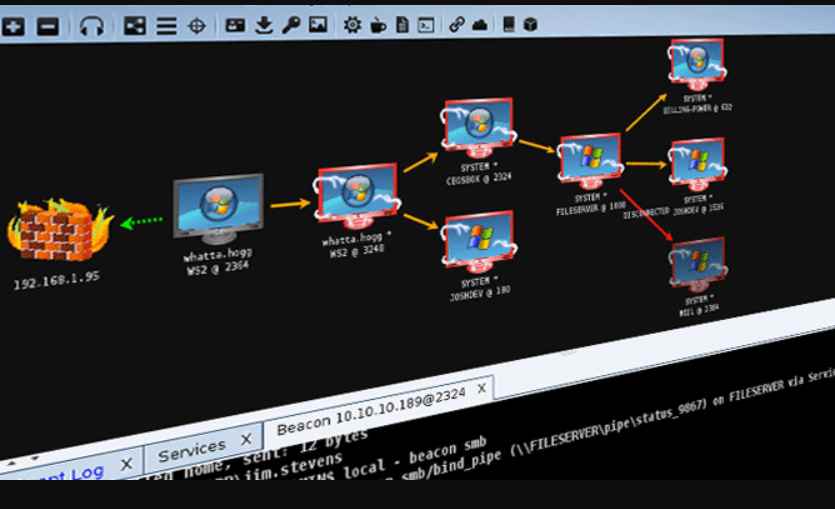

ANÁLISIS EN PROFUNDIDAD: NAVEGANDO POR LOS PELIGROS DE CVE-2023-5218 EN GOOGLE CHROME El ámbito digital, si bien ofrece posibilidades ilimitadas, también es un terreno fértil para innumerables amenazas a laLEER MÁS