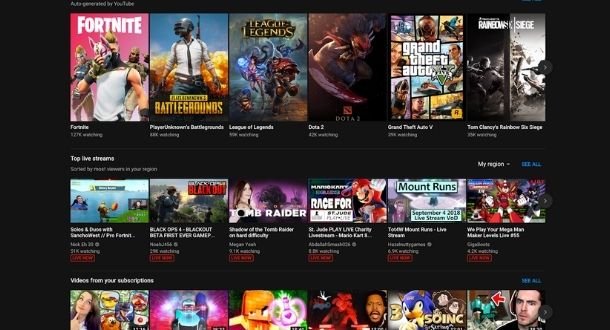

Búsqueda de videojuegos gratuitos en YouTube muestra enlaces a troyanos. Tenga cuidado al buscar juegos

Durante la temporada navideña incrementan los riegos de ciberataque para múltiples objetivos, incluyendo la comunidad gamer. Expertos en ciberseguridad reportan que esto se debe a que varios desarrolladores deciden lanzarLEER MÁS