En los dos últimos años hemos disfrutado de campañas muy agresivas en las que este troyano bancario ha afectado de forma masiva a los usuarios. De nuevo este troyano bancario es noticia, sobre todo porque a Retefe lo han equipado con un certificado digital que permite por el momento pasar desapercibido durante su instalación.

Esto quiere decir que ni el sistema operativo Windows ni las herramientas de seguridad existentes opondrán resistencia a su llegada al equipo, algo que cada vez es más común y que viene fomentado por fallos de seguridad existentes en entidades certificadoras.

No es la primera vez ni será la última que se utilice un certificado robado, sobre todo porque una amplia mayoría de empresas no sabe que ha sido objeto de un robo hasta pasado unos meses o cuando ve que uno de sus certificados forma parte de una amenaza, como es el caso.

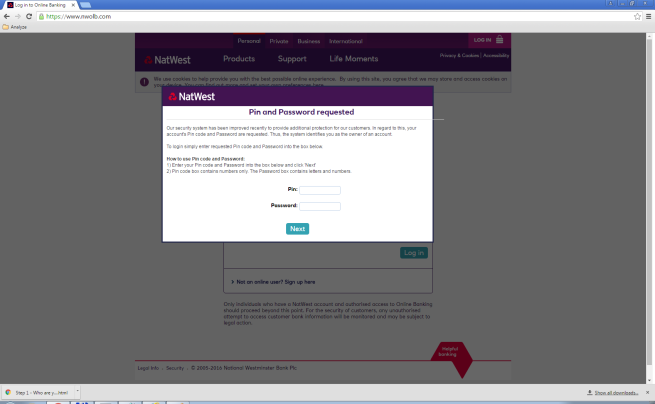

En lo que respecta al troyano bancario que nos ocupa, sus propietarios buscan de alguna forma hacerse con la mayor cantidad de credenciales de servicios de banca en línea y para eso se ayudan de un servidor proxy. Gracias a este que se configura en los equipos infectados el tráfico se desvía a páginas web propiedad de los ciberdelincuentes y así proceder al robo haciendo uso de páginas web falsas que se asemejan y mucho al de las principales entidades.

Retefe se distribuye haciendo uso de un archivo JavaScript

Parece que hoy en día también está de moda hacer uso de este lenguaje de programación para distribuir amenazas. Los usuarios reciben un correo electrónico con un archivo adjunto en el que podrán encontrar información relacionada con un cargo en una tarjeta, un tema que siempre despierta interés entre los usuarios y que provoca que intenten visualizar el contenido, algo que no es muy recomendable.

El archivo JS sirve para nada más y nada menos que llevar a cabo la descarga del verdadero instalador de la amenaza, pasando desapercibido gracias a este certificado que hemos mencionado con anterioridad. Una vez en el equipo, su actividad es silenciosa y transparente de cara al usuario, viéndose reflejada solo en que la navegación por Internet se ve ralentizada al pasar toda la navegación a través del proxy propiedad de los ciberdleincuentes.

Antes de introducir cualquier dato conviene revisar la dirección de la página en la que nos encontramos, evitando de esta forma que seamos víctimas de una estafa. En ese caso conviene modificar cuento antes la contraseña de la cuenta de los servicios afectados.

Fuente:https://www.redeszone.net/

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad