Uso

Debe usar esto con docker, acorde a especialistas en forense digital del Instituto Internacional de Seguridad Cibernética, todo lo que debe hacer es enviar este comando:

$ mkdir /tmp/webmap

$ docker run -d \

–name webmap \

-h webmap \

-p 8000:8000 \

-v /tmp/webmap:/opt/xml \

rev3rse/webmap

$ # now you can run Nmap and save the XML Report on /tmp/webmap

$ nmap -sT -A -T4 -oX /tmp/webmap/myscan.xml 192.168.1.0/24

Ahora apunte su navegador a https://localhost:8000

Rápido y fácil

$ curl -sL https://bit.ly/webmapsetup | bash

Actualizar desde la version anterior

$ # stop running webmap container

$ docker stop webmap

$ # remove webmap container

$ docker rm webmap

$ # pull new image from dockerhub

$ docker pull rev3rse/webmap

$ # run WebMap

$ curl -sL https://bit.ly/webmapsetup | bash

Ejecutar sin docker

Este proyecto está diseñado para ejecutarse en un contenedor Docker. En opinión de especialistas en ciberseguridad y forense digital, no es una buena idea ejecutar esto en una instalación personalizada de Django, pero si lo necesita, puede encontrar todos los pasos de construcción dentro del Dockerfile.

Características

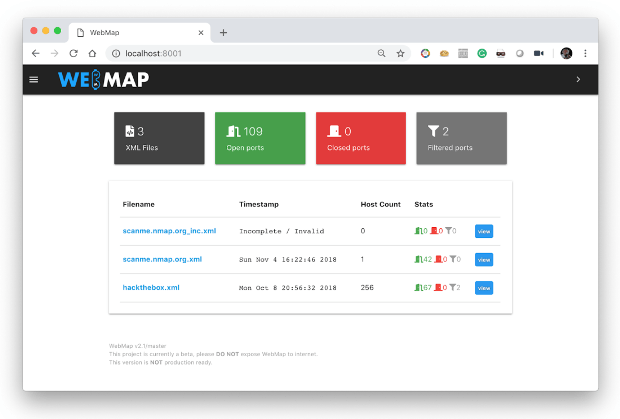

- Importar y analizar archivos XML de Nmap

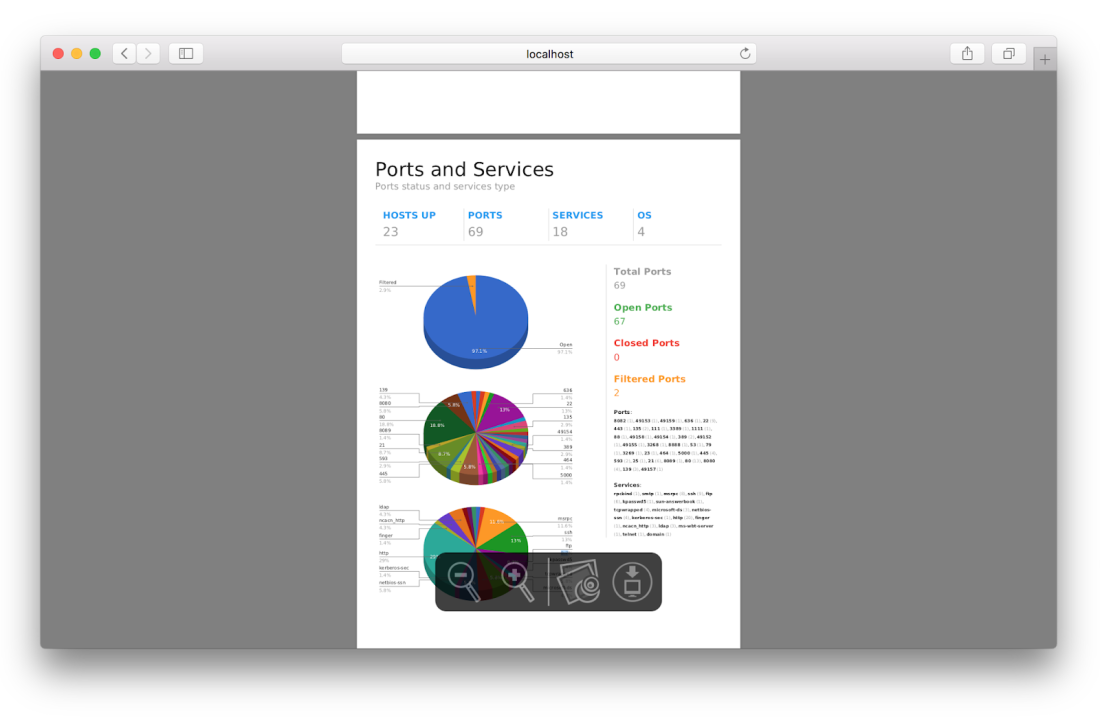

- Estadísticas y gráficos de servicios descubiertos, puertos, sistemas operativos, etcétera

- Inspeccione un solo host haciendo clic en su dirección IP

- Adjuntar etiquetas en un host

- Insertar notas a un host específico

- Generar un informe en PDF con gráficos, detalles, etiquetas y notas

- Busque vulnerabilidades y exploits basados en el CPE recopilado por Nmap

Cambios en la versión 2.1

- Mejor uso de la plantilla de Django

- Se corrigieron algunos problemas de análisis XML de Nmap

- Se solucionaron los problemas de recabado de exploits y vulnerabilidades

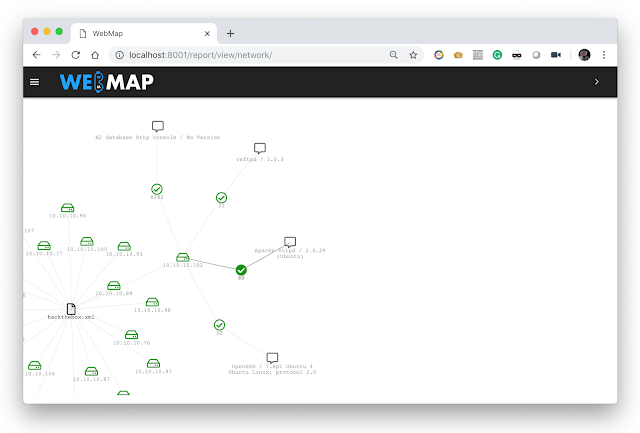

- Se añadió una nueva vista de red

Generación de reportes en PDF

Nombres de archivo XML

Al crear la versión PDF del informe XML de Nmap, el nombre de archivo XML se utiliza como título del documento en la primera página. Acorde a expertos en forense digital, WebMap reemplazará algunas partes del nombre de archivo de la siguiente manera:

‘_’ será reemplazado por un espacio

‘.xml’ será eliminado

Ejemplo: ACME_Ltd..xml

Título del PDF: ACME Ltd.

Vulnerabilidades y exploits

Gracias a los increíbles servicios API de circl.lu, WebMap puede buscar vulnerabilidades y exploits para cada CPE recopilado por Nmap. No todas las CPE se verifican a través de la API circl.lu.

Vista de red

Cuestiones de seguridad

Esta aplicación no está pensada para su exposición en Internet. Los desarrolladores recomiendan al usuario emplear únicamente su host local o, en caso de que no pueda hacerlo, tener cuidado de filtrar quién puede acceder a WebMap con una regla de firewall o algo por el estilo. Exponer esta aplicación en Internet podría llevar no solo a una condición XSS, sino también a una fuga de información confidencial sobre el escaneo de su puerto. Por favor, sea inteligente al usar WebMap.

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad