¿Sabes cómo reconocer un archivo de código malicioso camuflado en otro distinto? Quienes utilizan Windows y a diario transfieren información desde un pendrive USB hasta su ordenador podrían estar teniendo una gran cantidad de problemas si no saben cómo reconocer a este tipo de archivos camuflados con código malicioso en su interior.

A pesar de que un sistema antivirus puede llegar a bloquear cualquier tipo de infección por parte de estos archivos de código malicioso, podría existir alguno perfectamente bien diseñado que tenga la capacidad de infiltrarse aún cuando el sistema antivirus, este actualizado. A continuación mencionaremos unos cuantos trucos que puedes llegar a usar para reconocer fácilmente, a este tipo de amenazas.

Archivos de código malicioso con una doble extensión

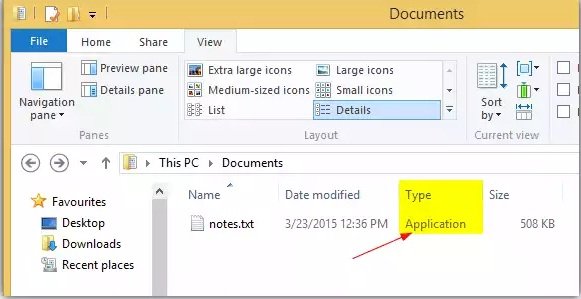

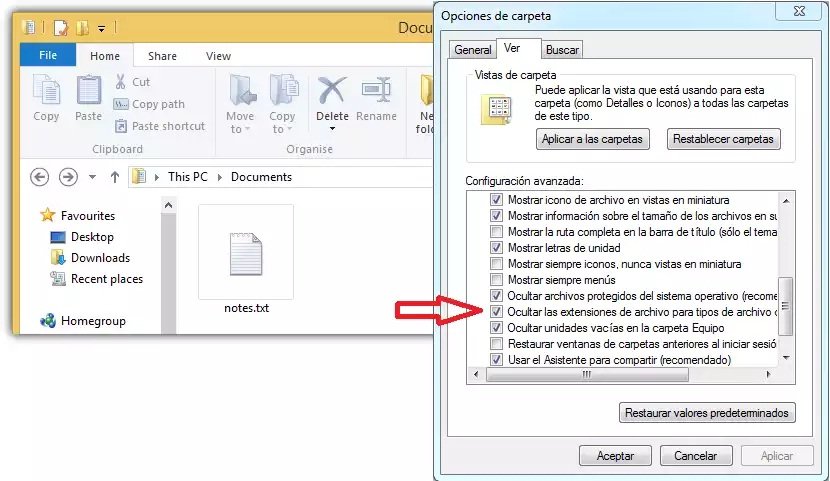

A continuación colocaremos una pequeña captura para que la analices durante unos cuantos segundos; allí mismo podrás ver a un archivo que ha sido encontrado con el explorador de Windows, el cual teóricamente vendría a ser uno del tipo “de texto plano”. Aquí mismo ya podremos empezar a presumir que el archivo es falso, pues la extensión no debería llegar a mostrarse (.txt) si no hemos personalizado la forma en que veremos algunos elementos.

Si te diriges hacia las “Opciones de Carpeta” y a la pestaña “Ver” deberías tener activada la casilla que dice “ocultar las extensiones de archivo para tipos de archivos conocidos”; si dicha casilla se encuentra activada, entonces ningún tipo de elementos debería mostrar su extensión, lo cual aplicado a la captura que hemos colocado en la parte superior debería ser reconocido como un troyano, virus o simplemente, código malicioso camuflado en un documento de texto plano.

Pero si aún tienes dudas sobre lo que hemos mencionado, entonces deberías intentar cambiar el modo de vista hacia “Detalles”, momento en el cual en cambio podrás ver algo muy similar a la captura anterior; allí mismo se muestra en una columna que el archivo en cuestión viene a ser una “aplicación”.

Código malicioso manipulado hacia un archivo común y corriente

Ahora bien, lo que hemos comentado en la parte superior viene a ser una de las tareas más fáciles para realizar a la hora de reconocer este tipo de códigos maliciosos camuflados en un archivo común y corriente. Usuarios mucho más experimentados podrían hacer que la extensión ejecutable de estos elementos puedan ser cambiados hacia otra distinta para engañar por completo al usuario que posiblemente le hará doble clic.

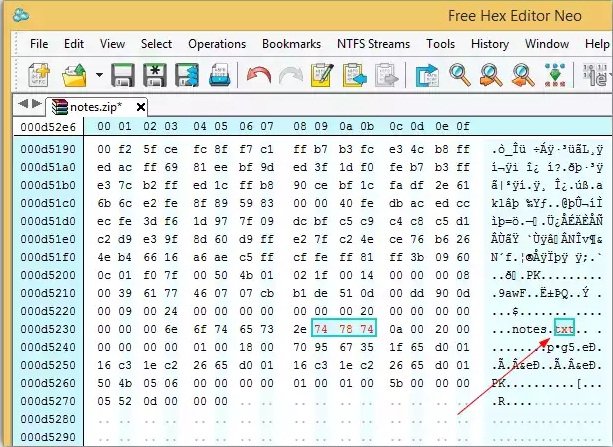

Versiones anteriores a Winrar 4.2.0 tenían un pequeño problema según determinadas personas que se llegaron a enterar del mismo; un usuario malintencionado podría llegar a comprimir dentro de un archivo utilizando a Winrar, a algún elemento con código malicioso y con la doble extensióncomo hemos mencionado en la parte superior. Cuando todo estaba ya comprimido, se utilizaba un editor de código hexagecimal para cambiar internamente el nombre del extensión (en el caso de nuestro ejemplo, de .exe a un simple .txt). De esta manera, un usuario podría llegar a ver el contenido de este conjunto de archivos comprimidos y no notar ningún tipo de diferencia alguna.

El problema se llegaba a dar cuando se extraía el contenido, pues en ese momento aquel archivo que aparece como un simple documento plano .txt pasaba a ser en realidad un ejecutable, el cual al darle doble clic infectaba al ordenador con Windows. Esta es la forma de como un código malicioso se llega a infiltrar en Windows sin ser detectados inmediatamente por el sistema antivirus.

Comodo Antivirus para detectar una doble extensión

Si no tienes un sistema antivirus instalado en Windows te recomendamos a “Comodo Antivirus“, el cual existe una versión gratuita y una de pago. Puedes usar únicamente a la primera de ellas si lo deseas, pues dentro de sus características tiene la posibilidad de detectar a cualquier archivo que tenga esta “doble extensión”. Vale la pena mencionar, que este sistema antivirus es considerado como uno de los más antiguos dentro de toda su especie, aunque es bastante confiable a la hora de reconocer a estos elementos que pueden llegar a infectar tu ordenador en cualquier momento de descuido.

Fuente:https://www.vinagreasesino.com/

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad