Un grupo de hacking expuso alrededor de 500,000 nombres de usuario y contraseñas de servicios Fortinet VPN presuntamente obtenidos de dispositivos vulnerables a la explotación de una peligrosa vulnerabilidad. Aunque los hackers mencionan que la falla ya ha sido abordada, aseguran que muchas de las credenciales comprometidas siguen activas.

Especialistas en ciberseguridad señalan que este incidente pude tener severas consecuencias, ya que el acceso a estas plataformas permitiría a los actores de amenazas robar datos confidenciales, instalar malware y realizar otras variantes de ataque.

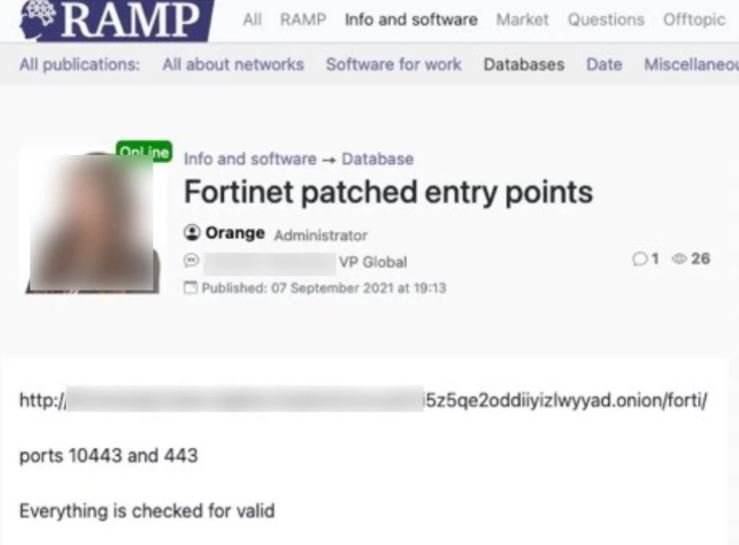

Según el reporte, estas credenciales fueron publicadas sin costo en RAMP, una plataforma de hacking recientemente creada. El hacker responsable de la filtración, conocido como “Orange”, trabajaba con el grupo de ransomware Babuk, aunque después de una serie de disputas internas decidió renunciar a este grupo e iniciar su propia plataforma de filtraciones en dark web.

Esta semana, el actor de amenazas publicó la información en RAMP, incluyendo un archivo que, según Orange, contiene miles de cuentas de Fortinet VPN.

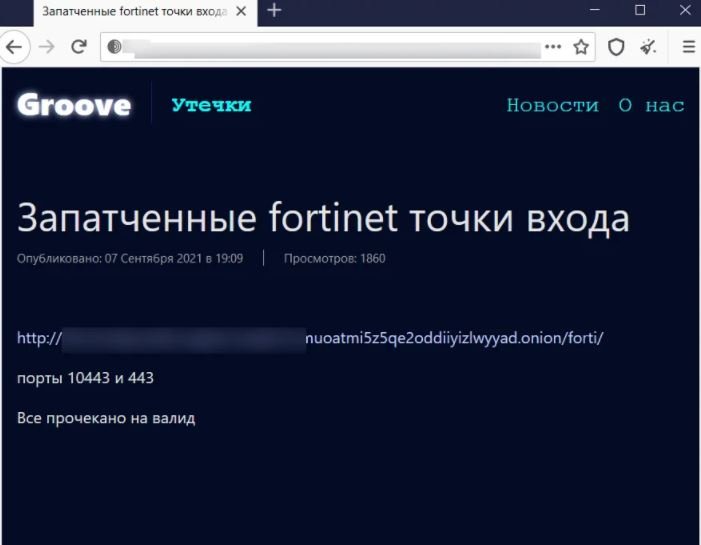

Algo llamativo sobre este incidente es que casi al mismo tiempo los responsables de Groove, otro sitio web de filtraciones, también publicaron la información comprometida de Fortinet VPN.

Las dos publicaciones incluyen un archivo alojado en Tor, empleado por Groove para almacenar datos comprometidos y extorsionar a las víctimas de sus ataques. Un análisis de la información expuesta determinó que el archivo contiene credenciales para 489,000 cuentas en más de 12,000 dispositivos.

Análisis posteriores más detallados muestran que las direcciones IP son para dispositivos en todo el mundo, con casi 3,000 dispositivos ubicados en los E.U.

Sobre la vulnerabilidad empleada por los hackers, los investigadores creen que este grupo de hacking habría explotado la falla CVE-2018-13379 para el robo de información confidencial. Los investigadores pudieron verificar que al menos un conjunto de estas credenciales eran válidas al momento del ataque.

Aún no está claro por qué los hackers decidieron filtrar las credenciales en lugar de usarlas para ataques o venderlas para otros grupos de hacking. Una posible explicación es que los atacantes deseaban promover el foro de hacking RAMP y la operación de ransomware como servicio (RaaS) Groove.

Mientras la investigación continúa, los expertos recomiendan a los usuarios de Fortinet VPN restablecer las contraseñas en todos sus dispositivos. Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad