Representantes del gigante taiwanés en la producción de soluciones de memoria y almacenamiento ADATA confirmaron que la compañía fue víctima de una infección de ransomware que forzó la desconexión de algunos de sus sistemas a finales del mes de mayo.

En un comunicado, la compañía señaló que sus sistemas fueron desconectados después de detectar el malware de cifrado, a lo que siguió el envío de una notificación a las autoridades responsables: “ADATA fue afectada por un ataque de ransomware detectado el 23 de mayo”, confirma el mensaje.

Las operaciones de la compañía ya han sido completamente restablecidas, por lo que ADATA da a entender que el incidente ha sido completamente abordado: “Logramos suspender a tiempo los sistemas afectados, además de que se han hecho todos los esfuerzos necesarios para restablecer los sistemas comprometidos a la brevedad.”

El mensaje de ADATA agrega que se realizará una revisión de las actuales políticas de seguridad informática con el fin de reforzar las debilidades que los actores de amenazas lograron abusar para acceder a la red afectada.

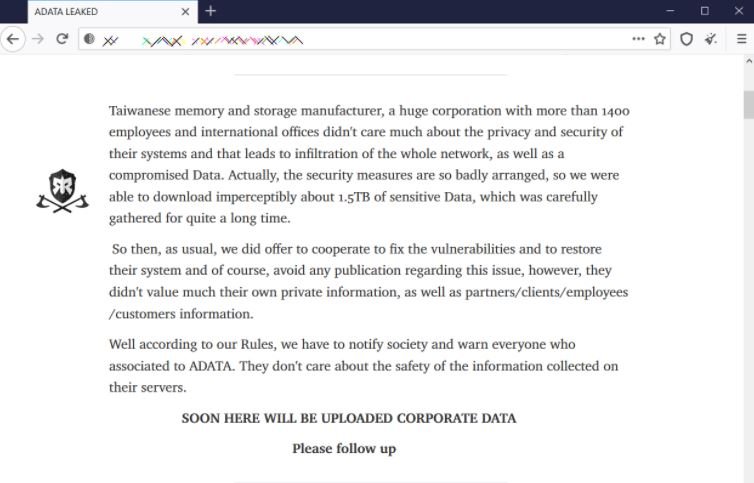

Si bien ADATA no mencionó qué grupo de ransomware estaba detrás del ataque, este fin de semana se confirmó que la operación de ransomware Ragnar Locker robó alrededor de 1.5 TB de datos confidenciales pertenecientes a la compañía taiwanesa.

Por el momento los actores de amenazas solo han publicado algunas capturas de pantalla de la información comprometida como prueba del ataque. Investigadores que han analizado estas publicaciones creen que se trata de una filtración legítima que incluye toda clase de información de ADATA, incluyendo secretos comerciales, diagramas de productos, estados financieros, código fuente de Gitlab y otros detalles confidenciales.

Este grupo de hacking fue detectado por primera vez a finales de 2019 y emplea métodos como el abuso de endpoints empresariales vulnerables a través de herramientas de administración remota como ConnectWise o Kaseya. Estas técnicas permiten a los hackers esquivar múltiples mecanismos para la detección de actividad maliciosa, además de garantizar que un usuario administrador remoto no pueda bloquear la entrega de la carga útil.

Según los rescates registrados hasta ahora, las demandas de rescate de Ragnar Locker oscilan entre $ 200,000 y $ 600,000 USD, aunque en casos extraordinarios pueden exigir hasta $10, 000, 000 USD.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad