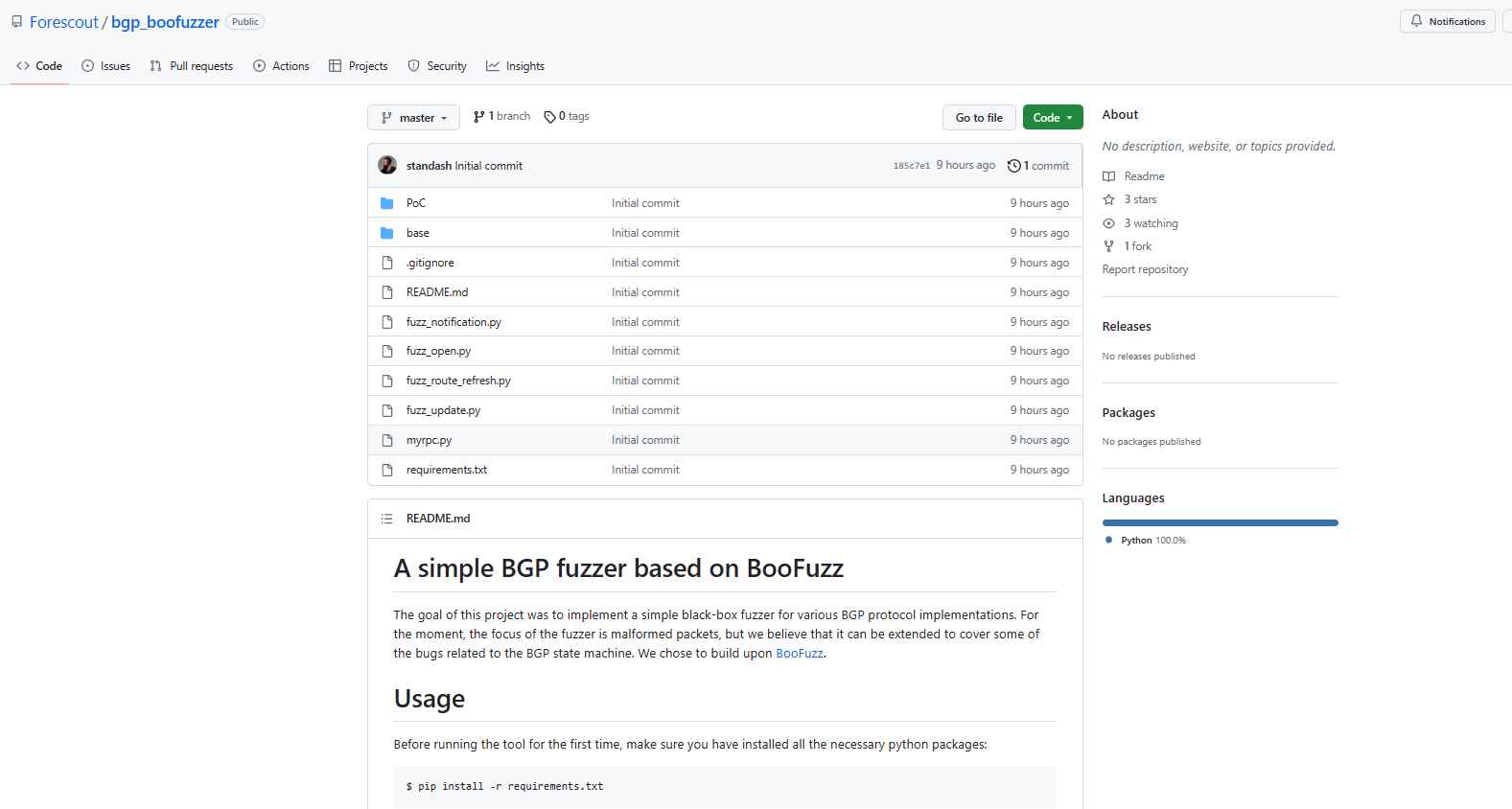

57 modelos de laptops MSI son inseguros ya que pueden ser hackeados con los ataques UEFI

El grupo de extorsión Money Message atacó a MSI en marzo, afirmando haber tomado 1,5 TB de datos. El firmware, el código fuente y las bases de datos se incluyeron en esteLEER MÁS