Usos de honeytokens en seguridad informática II.

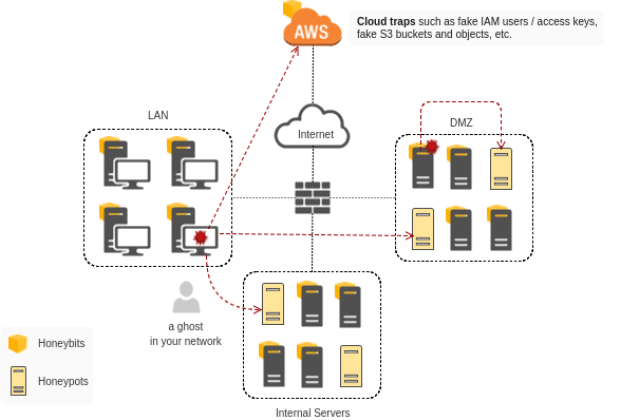

El problema con la implementación tradicional de honeypots en entornos de producción es que los atacantes pueden descubrir solamente los honeypots mediante el escaneo en red, que es muy ruidoso.LEER MÁS