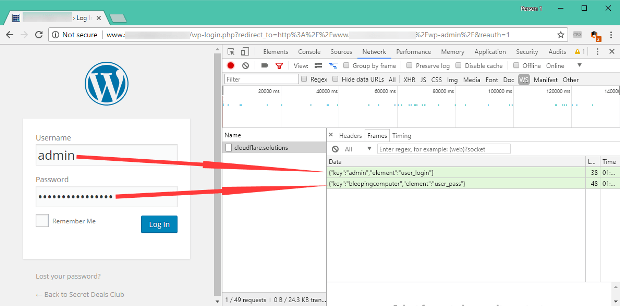

Encuentran una puerta trasera en un plugin de WordPress con 300.000 descargas

Un plugin de WordPress instalado en más de 300.000 sitios ha sido modificado recientemente para descargar e instalar una puerta trasera oculta. El equipo de WordPress ha intervenido y eliminado este complementoLEER MÁS