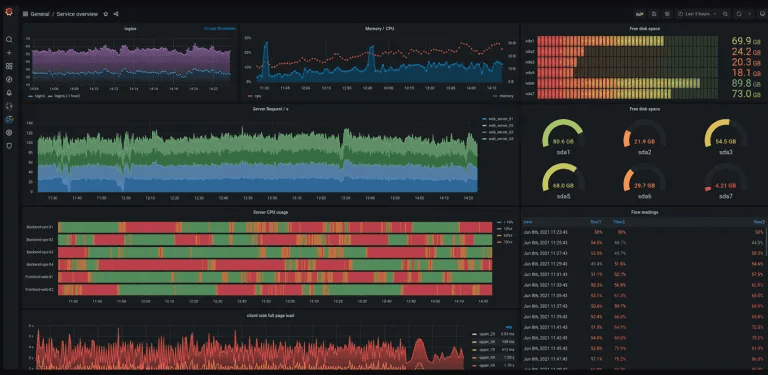

La plataforma de visualización de datos y observabilidad abierta y componible Grafana recibió hoy una actualización de emergencia para corregir una vulnerabilidad de día cero de alta gravedad que permite a un atacante elevar los privilegios de editor a administrador.

Rastreada como CVE-2022-31097 la vulnerabilidad recibió un puntaje de gravedad de 7.3 y aún se puede explotar en servidores locales que no se han actualizado. La debilidad fue causada por la validación incorrecta de la entrada proporcionada por el usuario por la función de alertas unificadas. Un atacante remoto autenticado podría explotar esta vulnerabilidad para inyectar un script malicioso en una página web que se ejecutaría en el navegador web de la víctima dentro del contexto de seguridad del sitio web de alojamiento, una vez que se visualiza la página. Un atacante podría usar esta vulnerabilidad para robar las credenciales de autenticación basadas en cookies de la víctima.

Esta vulnerabilidad afecta a Grafana Alerting (anteriormente denominada Alerta unificada cuando se introdujo en Grafana 8.0). Grafana Alerting está activado por defecto en Grafana 9.0.

Los detalles sobre el problema comenzaron a hacerse públicos en julio cuando Grafana Labs implementó actualizaciones para las versiones afectadas 8.0.0 a 9.0.1.

El 25 de noviembre, un miembro de la comunidad de Grafana informó sobre una vulnerabilidad XSS almacenada en Grafana Alerting . En una investigación más profunda, esta vulnerabilidad es una regresión de CVE-2022-31097. Como este problema se planteó en nuestros repositorios públicos, lo estamos tratando como un día cero y estamos lanzando parches de inmediato al público ”, se lee en el boletín de seguridad de Granfana.

Un atacante puede explotar CVE-2022-31097 para escalar privilegios de editor a administrador al engañar a un administrador autenticado para que haga clic en un enlace.

Dado que la vulnerabilidad informada públicamente se había convertido en un día cero, Grafana Labs publicó la solución:

- 2022-07-14: CVE-2022-31097 parcheado originalmente para las versiones 9.0.3, 8.5.9, 8.4.10 y 8.3.10

- 2022-08-02 Vulnerabilidad reintroducida debido a una vulnerabilidad en el proceso de compilación

- 2022-11-25 11:41 Problema de XSS almacenado planteado en el repositorio público

- 2022-11-27 13:15 Asunto movido a repositorio privado

- 2022-11-27 13:20 Incidencia planteada

- 2022-11-27 13:33 Regresión identificada de vulnerabilidad anterior

- 2022-11-28 11:13 Grafana alojada verificada no fue explotada

- 2022-11-28 11:47 PR enviados para corrección con backports a 9.1 y 9.2

- 2022-11-28 12:29 PR enviados para corrección con backports a 9.3

- 2022-11-28 17:27 Verificado que no faltan otras correcciones antiguas en los lanzamientos

- 2022-11-29 23:58 Nuevas versiones de Grafana lanzadas al público

Se recomienda a los usuarios que ejecutan una instalación afectada por las vulnerabilidades antes mencionados que actualicen a la última versión ( 9.3.0 o 9.2.7 ) lo antes posible.

Fuente: https://securityonline.info/cve-2022-31097-0-day-vulnerability-in-open-source-analytics-grafana/

Es un conocido experto en seguridad móvil y análisis de malware. Estudió Ciencias de la Computación en la NYU y comenzó a trabajar como analista de seguridad cibernética en 2003. Trabaja activamente como experto en antimalware. También trabajó para empresas de seguridad como Kaspersky Lab. Su trabajo diario incluye investigar sobre nuevos incidentes de malware y ciberseguridad. También tiene un profundo nivel de conocimiento en seguridad móvil y vulnerabilidades móviles.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad