Los investigadores de NordLocker publicaron un informe en el que describen la operación de una variante de malware que logró infiltrarse en alrededor de 3 millones de equipos con sistemas Windows, robando alrededor de 1.2 TB de información confidencial entre 2018 y 2020.

El malware fue descrito como un troyano propagado a través de correos electrónicos de phishing y la distribución de software ilegal, como copias de Adobe Photoshop, versiones crackeadas de Windows e incluso videojuegos pirateados. Como se menciona al inicio, los operadores de este malware infectaron aproximadamente 3.25 millones de dispositivos, recolectando más de 25 millones de credenciales de inicio de sesión, 1.1 millones de direcciones email y más de 2 mil millones de cookies de navegación.

Los operadores de este troyano sin nombre también agregaban una clave de identificación a cada dispositivo infectado y muestras de archivo robados, por lo que es posible clasificar todos los registros que integran esta filtración según su dispositivo de origen.

Los actores de amenazas realizaron una clasificación de 12 grupos diferentes de fuentes de información confidencial, demostrando que los hackers robaron información de plataformas como:

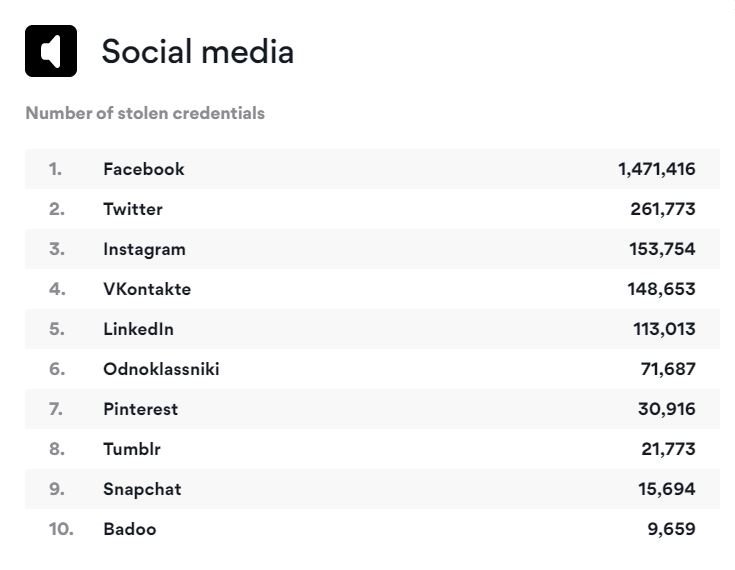

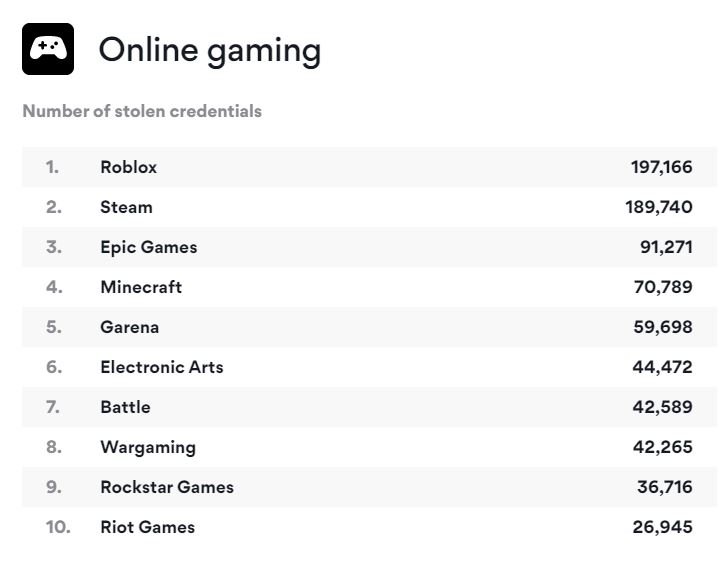

- Redes sociales

- Plataformas de videojuegos en línea

- Sitios web de e-commerce

- Bolsas de trabajo

- Servicios email

- Plataformas de almacenamiento en la nube, entre otros sitios

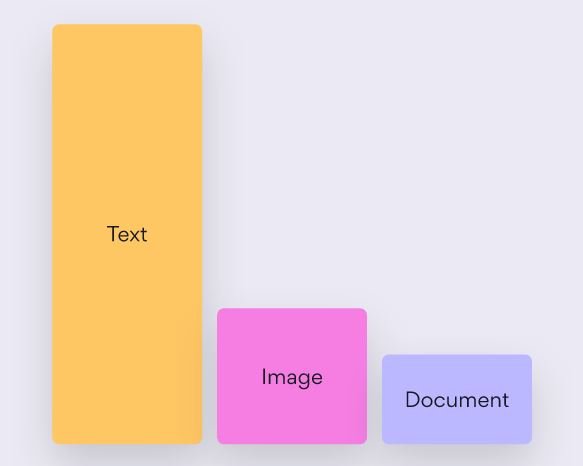

Sobre el tipo de archivos comprometidos, más del 50% de estos son archivos de texto. Algo sorprendente sobre esta filtración es que demuestra la poca importancia que millones de usuarios le dan a su información confidencial, recurriendo a prácticas como almacenar contraseñas en el Bloc de Notas de Windows.

Por otra parte, los hackers lograron robar más de 1 millón de imágenes en diversos formatos, incluyendo PDF, PNG y el popular formato JPG. La mayoría de estas imágenes son capturas de pantalla de los sistemas infectados por el troyano.

Finalmente, las cookies, credenciales de inicio de sesión, datos autofill y detalles de pago expuestos en esta filtración pertenecen a plataformas como Google Chrome, Mozilla Firefox, Outlook, Yandex, Brave, entre otros servicios en línea. Aún se desconoce cómo se accedió a esta información en primer lugar, aunque el incidente seguirá siendo investigado.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad