El popular servicio Google Translate es utilizado como señuelo para desplegar ciberataques

Especialistas en seguridad en redes del Instituto Internacional de Seguridad Cibernética reportan la aparición de una campaña de phishing en la que los atacantes usan el servicio de Google Translate para extraer las credenciales de acceso de Google y Facebook de las víctimas.

El especialista en ciberseguridad conocido como Larry Cashdollar descubrió que un hacker, o grupo de hackers, se encuentra realizando un nuevo ataque de phishing que se aprovecha DE Google Transalate. Esta campaña maliciosa se dirige a cuentas de Facebook y Google y, acorde al experto, es mucho más difícil de detectar cuando se utiliza la versión móvil de un navegador.

Los atacantes envían emails de phishing a las potenciales víctimas, presentándolos como “alertas de seguridad” generadas por Google para notificar un acceso a las cuentas de usuario desde un dispositivo Windows desconocido, después de plantear el escenario a las víctimas, el email muestra un botón con la leyenda “Consultar actividad”.

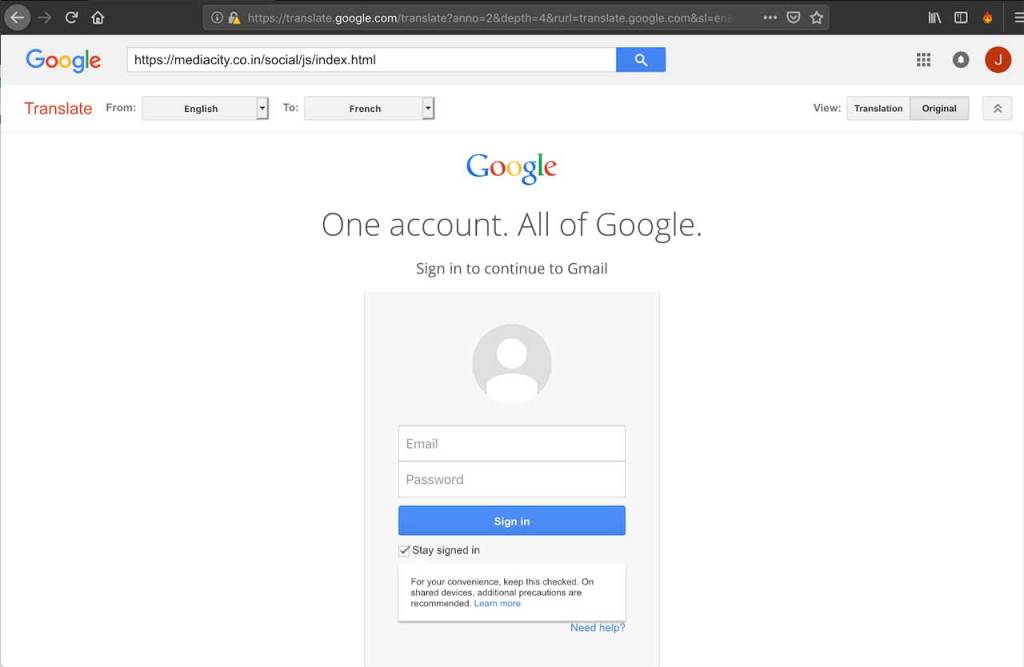

Cuando se hace clic en este botón, la víctima es redirigida a una página de Google Translate que abre la página de phishing, mostrada como una página de inicio de sesión de Google.

El experto en seguridad en redes destacó que los usuarios de la versión de escritorio del navegador podrían detectar a simple vista este ataque, pues la barra del traductor es visible en la pantalla de inicio. No obstante, esto es muy difícil de detectar en los navegadores móviles.

“El uso de Google Translate tiene diversos propósitos, pero el principal es que la URL contenga un dominio legítimo de Google”, menciona el especialista en seguridad en redes. “Aunque esta táctica podría tener éxito en algunos casos, sobre todo en dispositivos móviles, es prácticamente imposible que un usuario de equipo de escritorio no vea la barra del traductor en la página de inicio”, agregó Larry Cashdollar.

En los casos exitosos, una vez que la víctima ingresa sus credenciales de Google en la página de phishing, éstas serán enviadas al atacante por email, gracias a un script malicioso. Si el atacante recibe los accesos de Google del usuario, realizará un segundo ataque tratando de conseguir las credenciales de acceso de Facebook.

El experto menciona que el diseño de la página de phishing para Facebook es muy deficiente y no está correctamente optimizado para dispositivos móviles, por lo que fue muy fácil de detectar el intento de fraude. “Algunos atacantes ponen más atención a los detalles que otros; en este caso, la estafa fue fácilmente detectada al revisar la página; aún así, esto no significa que el phishing no sea un riesgo que enfrentan a diario individuos y organizaciones de todo tipo”, concluyó Cashdollar.

Expertos recomiendan prestar atención a los detalles antes de dejarse llevar por mensajes como este. Revisar el remitente, la URL y la estructura de los mensajes recibidos son medidas simples pero de gran ayuda para mitigar esta clase de riesgos.

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad