Los ataques DDoS pueden ser contratados incluso a través de buscadores convencionales

El ataque distribuido de denegación de servicio (DDoS) es una popular variante de ciberataque que se utiliza para hacer caer un sitio web. DDoS es un intento malicioso en el que el servidor de destino se inunda con el tráfico de Internet. Normalmente el DDoS envía un gran número de solicitudes al sitio web de destino para hacerlo colapsar.

Ha habido muchas herramientas DDoS que se utilizan para atacar sitios web específicos. Asimismo, existen muchos servicios en línea que se contrataron para realizar ataques DDoS; estos servicios se encuentran disponibles de manera amplia a través de internet. Incluso se puede utilizar una búsqueda rápida en Google para contratar estos servicios.

Acorde a los especialistas en hacking ético del Instituto Internacional de Seguridad Cibernética, 0x-booter es la forma más común y actualizada de atacar cualquier sitio web porque ofrece un precio asequible para desplegar el ataque.

0x-booter es el nuevo servicio popular de DDOS que se contrata para los ataques de DDOS. 0x-booter ha ganado 500 gbps de poder para difamar a cualquier sitio web. Esta página cuenta con 20 mil bots a sus servicios para usar en los ataques.

Cómo contratar un servicio de esta clase

· Para acceder al sitio web, vaya a: https://0x-booter.pw/

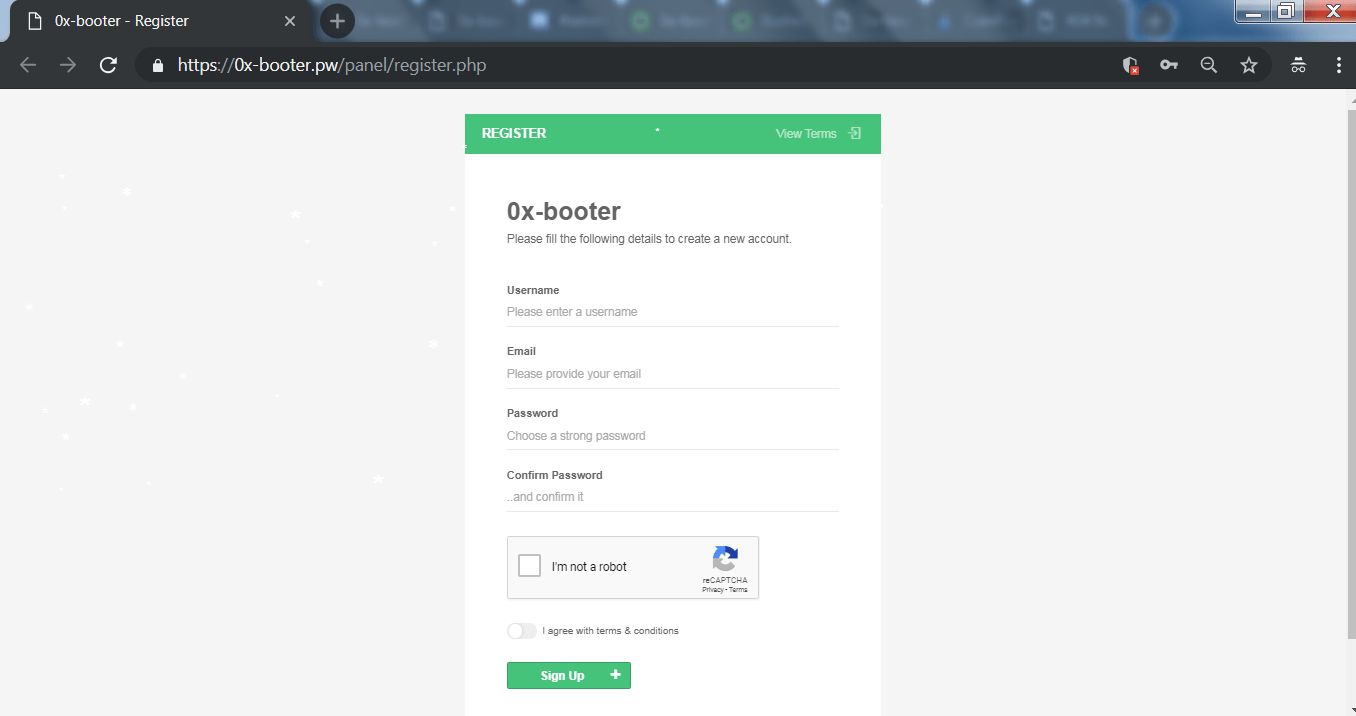

· Para utilizar las características y servicios del sitio web tiene que registrarse. Tienen algunas reglas estrictas para usar su producto. No utilice ningún correo no deseado durante el proceso de registro

· Para iniciar sesión vaya a: https://0x-booter.pw/panel/register.php

· Después de iniciar sesión, acceda con sus credenciales como se muestra a continuación

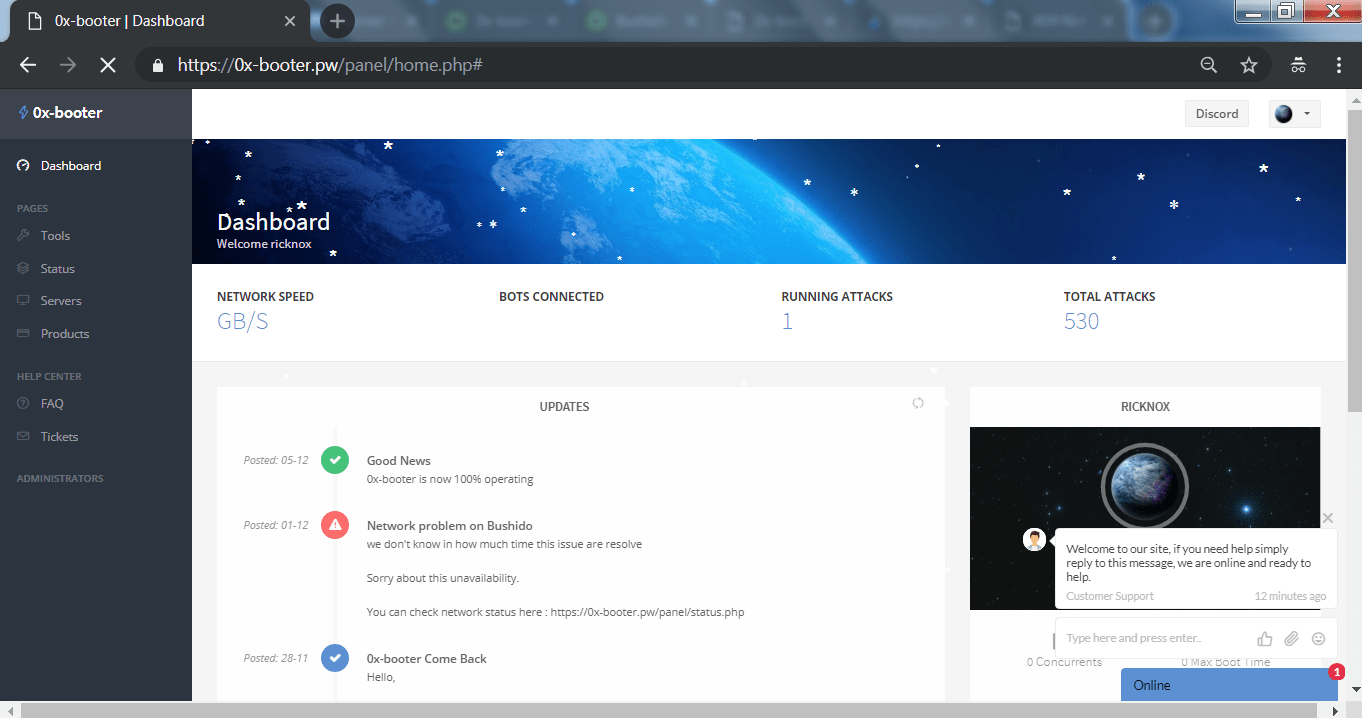

· Una vez que haya iniciado sesión, se abre un panel de control que muestra la información básica sobre la ejecución de ataques y los ataques totales. También puede ver los tickets y el gráfico que muestra las estadísticas de ataques en curso en el panel principal

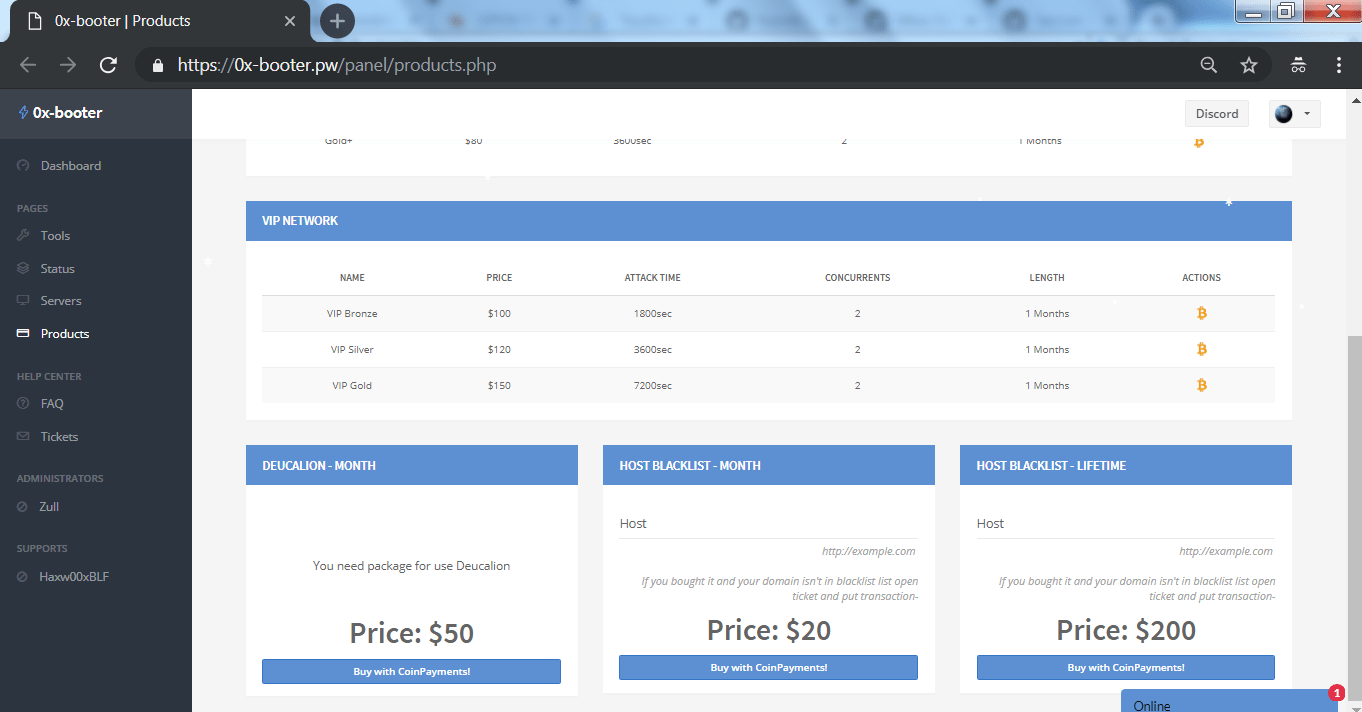

· Después de hacer clic en la página de productos (en el panel izquierdo), puede elegir el número de ataques que desea contratar

· Ofrecen precios múltiples para ataques DDoS, desde 20 a 200 dólares

· También se muestra el tiempo que tomarán para realizar el ataque DDoS en el objetivo como se muestra a continuación:

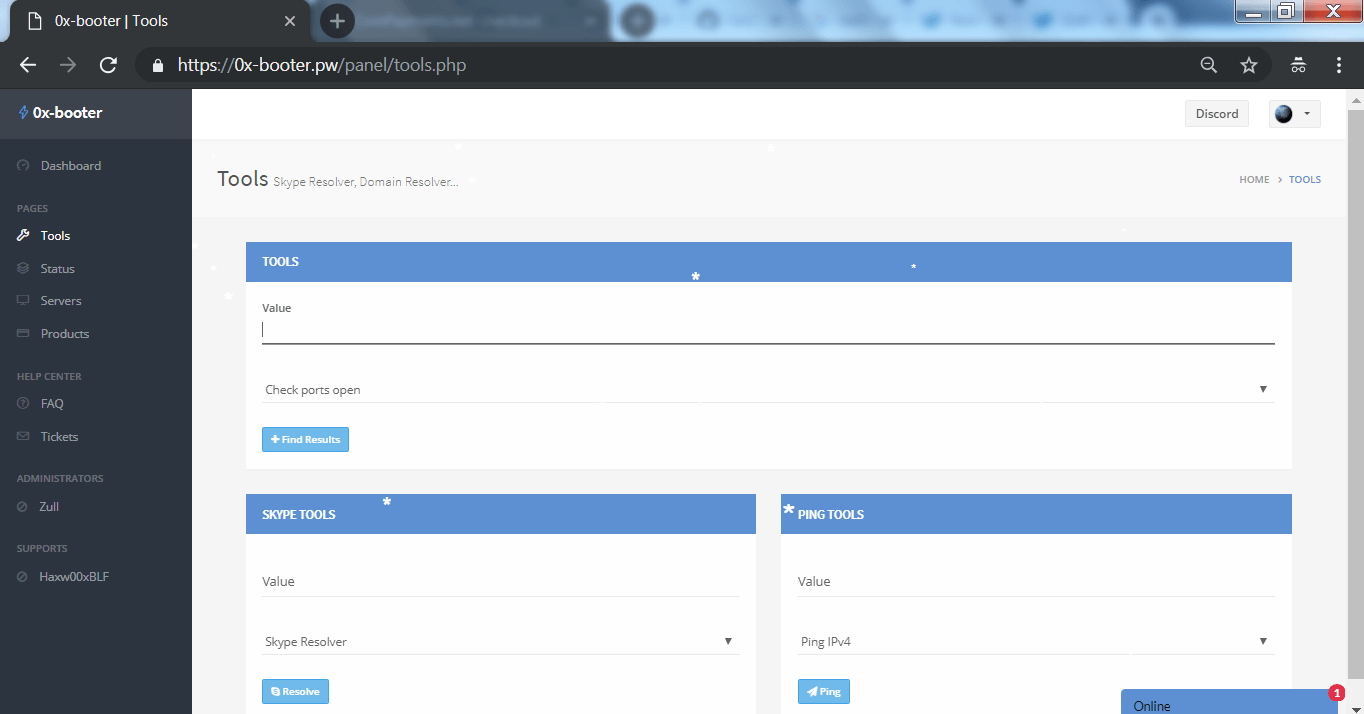

· También puedes usar diferentes herramientas que están disponibles en el booter 0-x

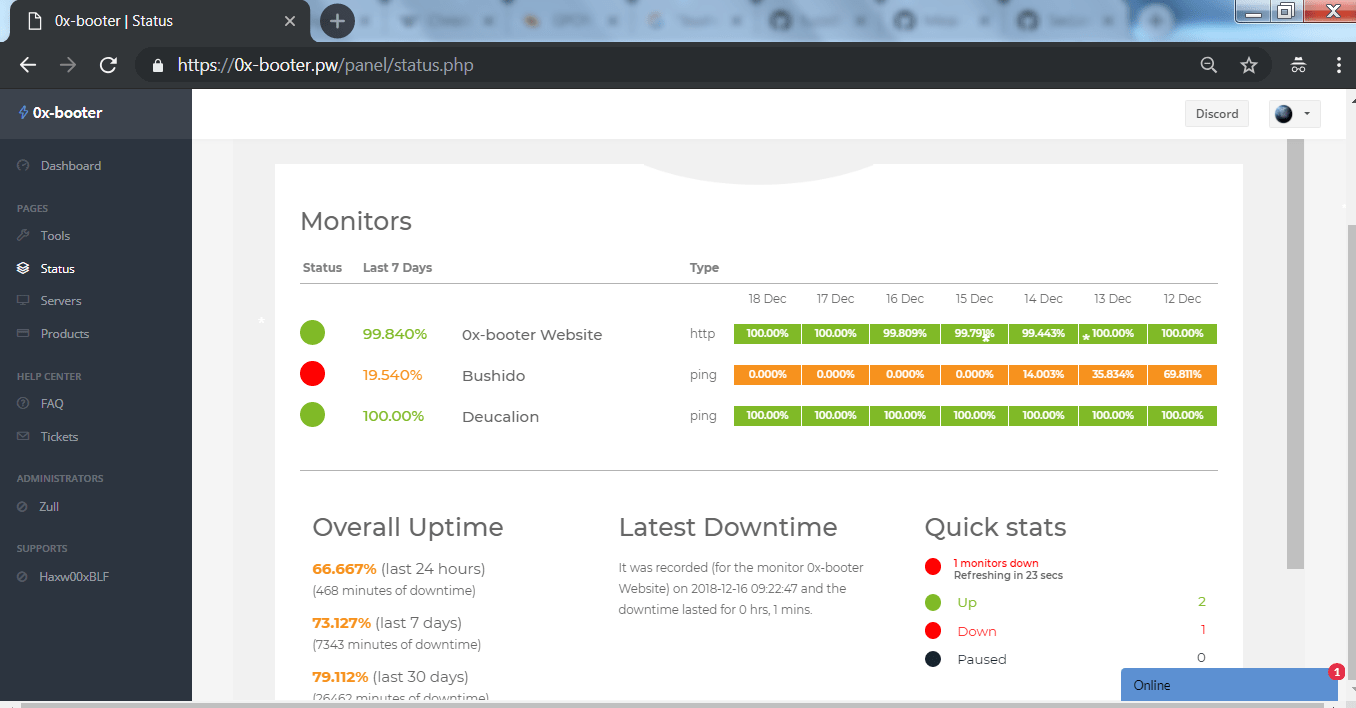

· 0-x booter monitorea el sitio web utilizando uptimerobot para verificar el estado de los ataques DDoS y escanear los objetivos

· La captura de pantalla anterior muestra el tiempo de actividad del booter 0-x, la botnet bushido y la botnet deucalion que indica que el sitio y la botnet deculion han estado activos desde el 12 de diciembre de forma continua, pero la botnet bushido parece estar inactiva en días anteriores, pero ahora ha estado arriba

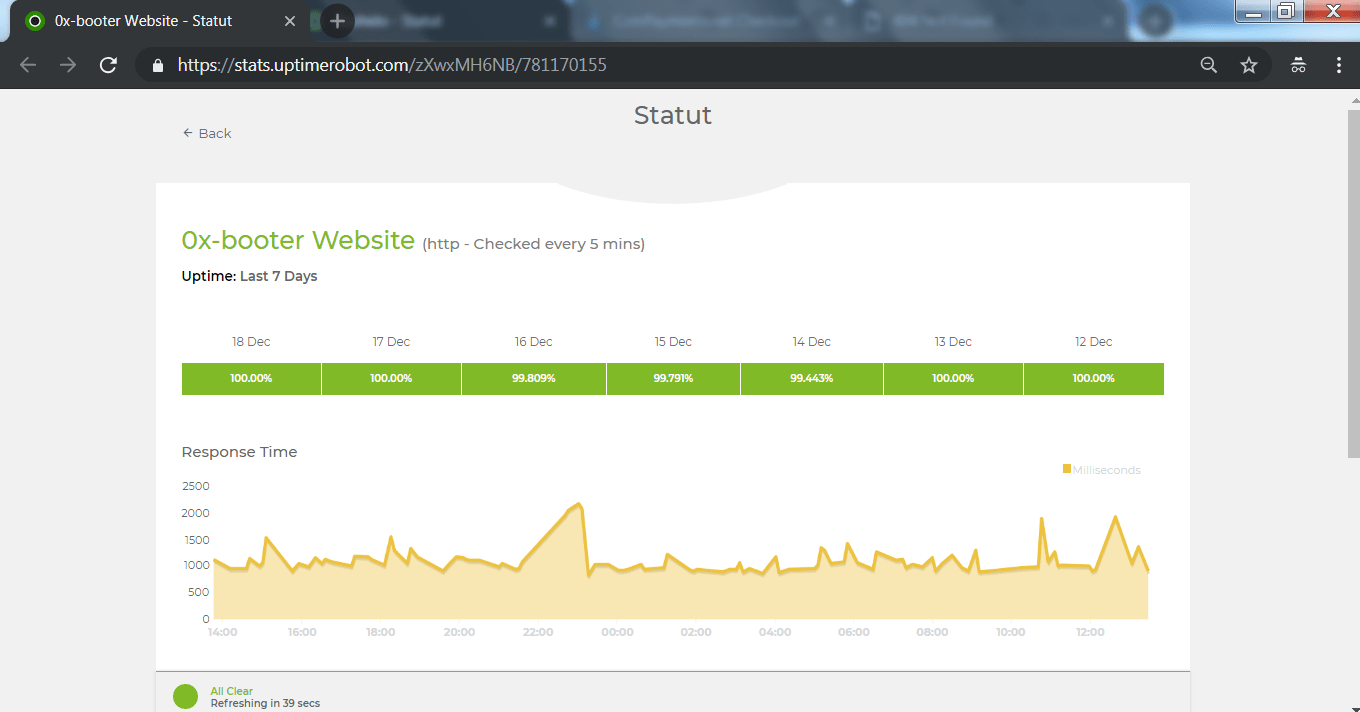

· Las botnets enumeradas anteriormente son botnets comunes que el booter 0-x utiliza en sus ataques. Para ver en el análisis detallado. Puedes abrir cualquier botnet. La botnet se abrirá en otro sitio web llamado uptimerobot.com

· En la lista anterior se muestra el tiempo de actividad del sitio web del booter 0-x que se registra cada 5 minutos

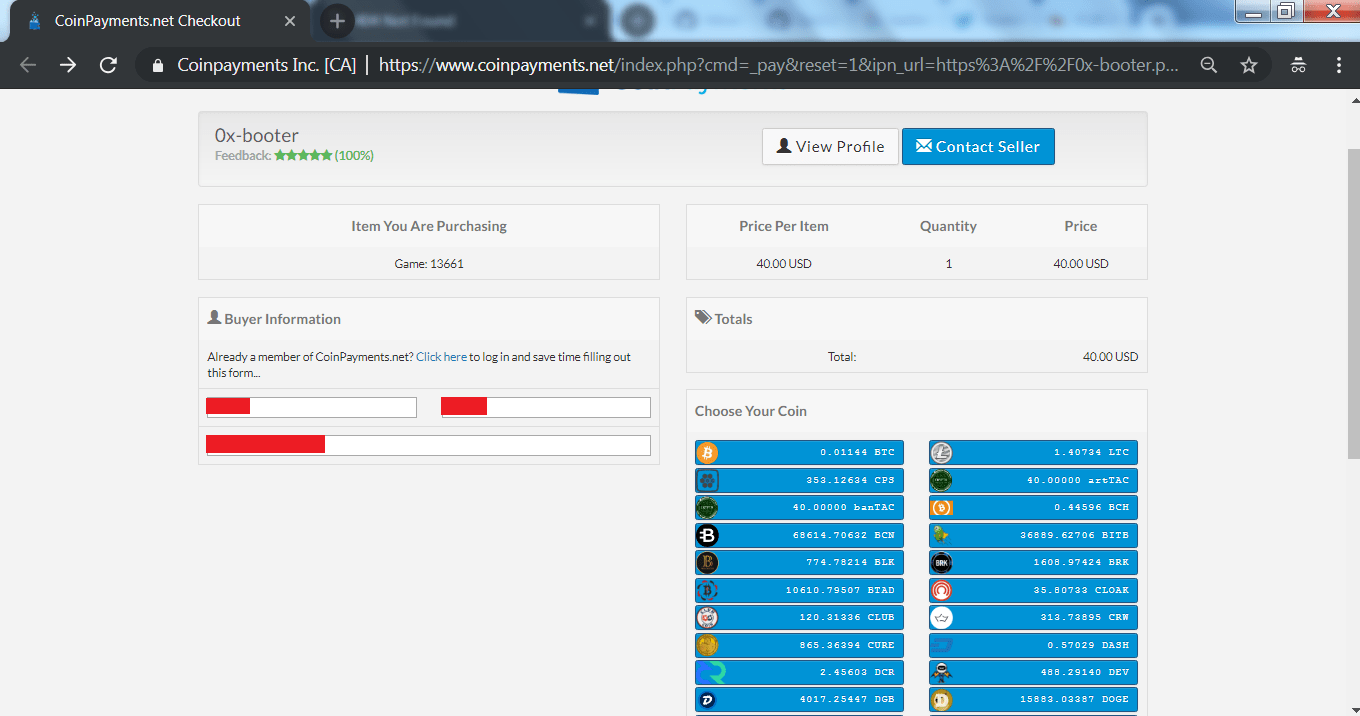

· Antes de utilizar cualquiera de los servicios del booter 0-x como se muestra a continuación, debe usar pagarlos en criptomoneda. Estos servicios a menudo requieren algunas de las validaciones mientras se pagan

Botnet Mirai codificada con lista de contraseñas

Las dos botnets más ampliamente usadas por booter 0-x son:

· Mirai

· Bushido

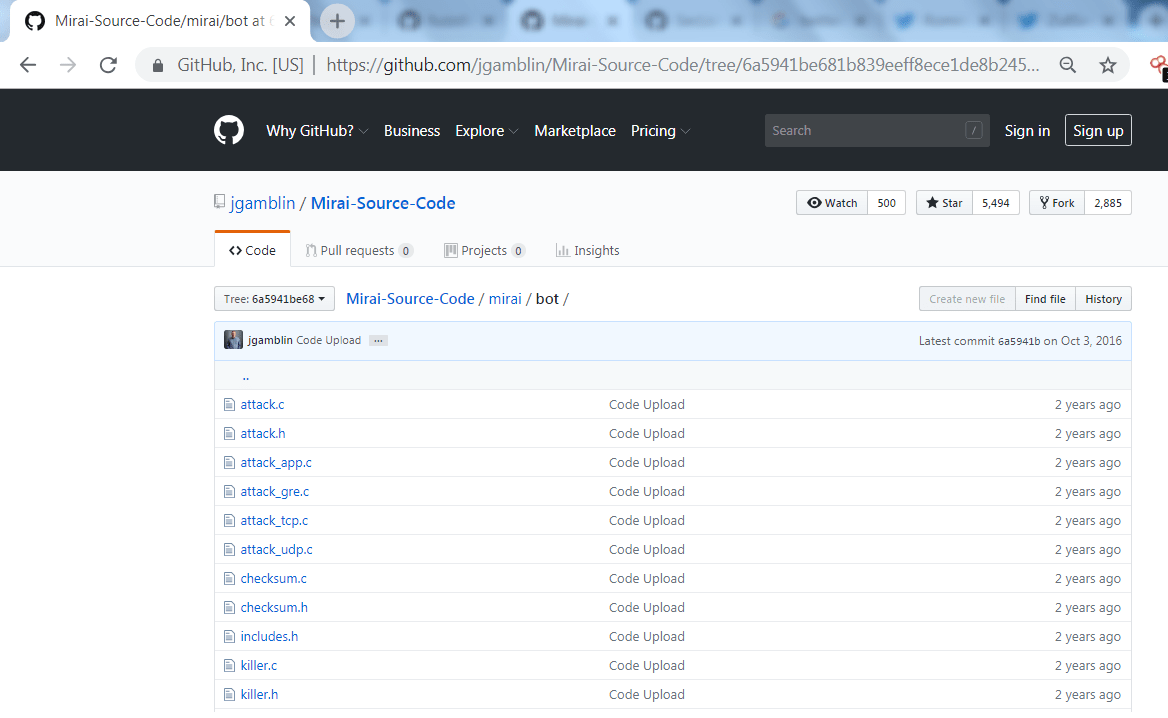

Puede encontrar fácilmente el código fuente de Mirai en el siguiente enlace de Github:

https://github.com/jgamblin/Mirai-Source-Code/tree/6a5941be681b839eeff8ece1de8b245bcd5ffb02/mirai/bot

· Los anteriores enumerados se utilizan en la creación de las botnets. La mayor parte del código de la botnet Mirai también se ha utilizado para crear la botnet Bushido.

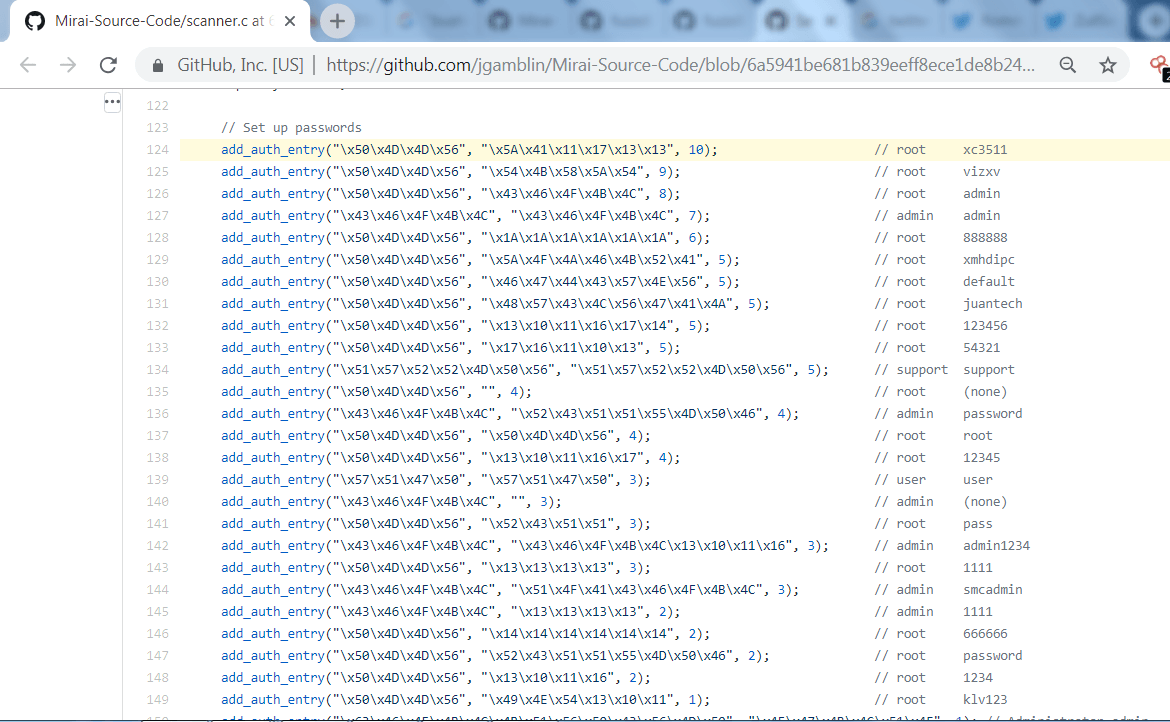

· El código fuente de Mirai es un conjunto diferente de contraseñas y nombres de usuario, como el ataque de diccionario, como se muestra a continuación. Esta lista está disponible en la lista de código fuente de Mirai

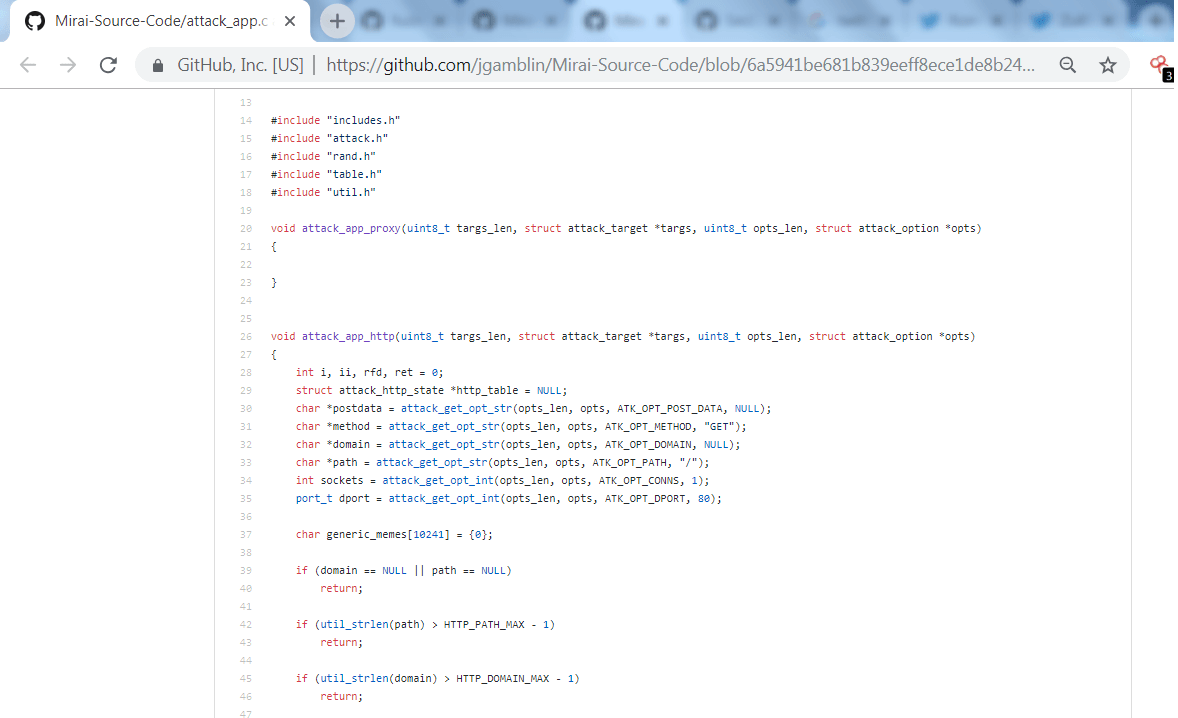

· Puede verificar cualquier código y estos códigos se pueden usar para hacer sus propias botnets. Esta información puede ser utilizada en otras actividades de hacking

· Aquí está el vistazo del código que puede usar para hacer cualquiera de las botnets. Estos códigos de botnet se pueden utilizar en otras actividades de hacking

· Aquí está la lista de los dispositivos más comunes que utiliza Mirai para apuntar a los dispositivos. Bushido también usa la misma manera para apuntar al sitio web. Estos exploits utilizados en el proceso también se enumeran en la base de datos de exploits

Dispositivos vulnerables:

· Dasan GPON router https://www.exploit-db.com/exploits/44576

· Enrutador inalámbrico D1000 https://www.exploit-db.com/exploits/40740

· Huawei HG532 https://www.exploit-db.com/exploits/43414

Investigadores e hacking ético también afirman que la botnet se usa para campañas de spam distintas a DDoS, refiriéndose a las noticias recientes sobre la botnet que infectó más de 400k enrutadores usados en una campaña de spam.

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad