Nmap es una herramienta gratuita y de código abierto desarrollada, inicialmente, para llevar a cabo análisis de puertos pero que, con el tiempo, se ha convertido en una excelente herramienta para detectar y analizar vulnerabilidades en redes y equipos informáticos.

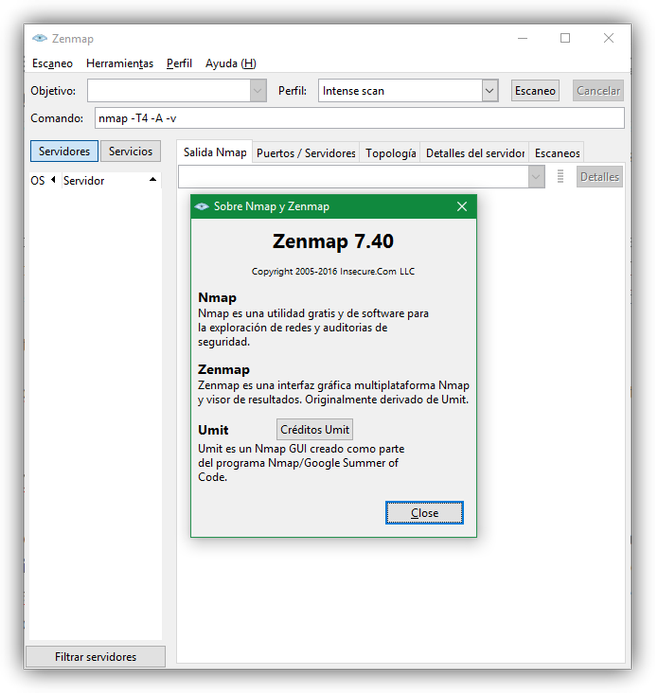

Con el fin de seguir creciendo y mejorando la detección de las vulnerabilidades, hace algunas horas, los responsables de esta herramienta han anunciado, dos meses después del lanzamiento de la anterior versión 7.31 de la herramienta, una nueva versión de la misma, la 7.40, que llega con docenas de cambios y mejoras para seguir siendo uno de los mejores analizadores de redes y vulnerabilidades del sector.

Esta nueva versión de Nmap ya se encuentra disponible, y podemos descargarla desde su página web principal.

Novedades del nuevo Nmap 7.40

Entre todas las novedades de esta nueva versión del analizador de puertos, una de las más importantes es que se han incluido 12 nuevos scripts NSE para la detección de vulnerabilidades. Además, se han mejorado los motores de detección de sistemas operativos en la red y firmas digitales, así como el sistema de crackeo de contraseñas y el motor de autenticación por fuerza bruta. La librería de captura de paquetes de red también ha sido muy mejorada, especialmente para Windows.

Otro cambio importante en esta nueva versión es la actualización del controlador del capturador de paquetes Npcap, que ha sido actualizado desde la versión 0.10r9 incluida hasta ahora por la nueva 0.78r5.

Además, también se han integrado todas las nuevas huellas de los principales sistemas operativos a través de IPv4, siendo capaz de reconocer más de 5300 huellas diferentes a través de este protocolo, tanto en Windows como en LInux, macOS y NetBSD, entre otros. Las huellas de los distintos protocolos de red también han sido actualizadas, y se ha implementado soporte para reconocer airserv-ng, domaintime, rhpp y usher.

Como es comprensible, también se han solucionado varios fallos y errores detectados en esta herramienta, siendo uno de los más importantes un fallo que generaba errores en los servidores DNS al estar la interfaz configurada con sensibilidad de mayúsculas y otro fallo que confundía las direcciones IP con nombres de hosts.

Como podemos ver, una actualización de lo más completa gracias a la cual vamos a poder seguir utilizando esta herramienta tanto para buscar posibles vulnerabilidades desconocidas en nuestros sistemas y en nuestras redes como para comprobar si nuestro equipo está correctamente protegido frente a los abundantes ataques informáticos que tienen lugar día a día en la red.

Fuente: https://www.redeszone.net/

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad