[pheHping3 es una herramienta que se utiliza desde la consola o terminal en Linux, cuyo fin es el análisis y ensamblado de paquetes TCP/IP.

Similar al comando Ping, esta herramienta además de enviar paquetes ICMP, también puede enviar paquetes TCP, UDP y RAW-IP de una forma muy rápida.

Normalmente esta aplicación puede ser muy útil a la hora de realizar testeos de seguridad sobre firewalls, escaneo avanzado de puertos o seguimiento de rutas, distintos tipos de pruebas sobre varios protocolos y también podríamos verificar la capacidad de generar una denegación de servicio (DoS) mediante un flood de paquetes modificados.

Hping3 es mayormente utilizada en plataformas Linux y Unix, pero se puede descargar también para plataformas Windows en su versión anterior.

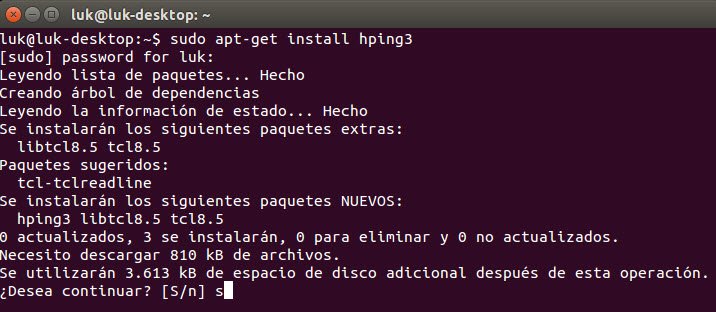

En muchas distribuciones de Linux específicas para seguridad informática como Kali, Bugtraq y BackBox, esta herramienta ya viene incluida en nuestro sistema operativo. En caso de no tenerla instalada, podrán instalarla muy fácilmente desde su consola con el siguiente comando para distribuciones Debian, Ubuntu o Mint.

De esta manera se instalarán la aplicación y las librerías o dependencias necesarias.

El primer comando que normalmente utilizamos es el clásico ping; podemos probarlo y compararlo, y veremos que hay muy pocas diferencias salvo que en este caso podremos visualizar los Flags o banderas del paquete con el valor RA correspondiente a RST/ACK.

Detectando dispositivos sensibles de manera anónima

Una de las técnicas más utilizadas en el escaneo de puertos es el método de Idle scan, que resulta bastante atractivo para un atacante debido a que su dirección IP quedará oculta. El filtrado por dirección IP de origen es al mismo tiempo un mecanismo de seguridad naturalmente utilizado, que sirve para limitar las máquinas que pueden conectarse a un host delicado como podría ser un firewall.

Con la intención de probar este tipo de ataque y su detección podríamos utilizar el siguiente comando.

En este caso lo hemos corrido sobre una maquina con Kali Linux con el servicio de Apache en uso, y es por esto que el tipo de respuesta que tenemos es un SA correspondiente a SYN/ACK, el cual nos da un indicio de que el puerto se encuentra abierto.

En caso de que el puerto se encuentre cerrado, la respuesta que obtendremos serán paquetes con el flag RA, es decir, RST/ACK.

De esta forma podríamos verificar si nuestro sistema de detección de intrusos (IDS) podría ser útil a la hora de detectar nuestro escaneo generando algún tipo de alerta o incidente de seguridad, para su posterior análisis.

Además, esta herramienta permite el envío de archivos firmados que sumado a técnicas de Ingeniería Social podría ser un medio para el contagio de algún código malicioso. Por supuesto necesitamos un sistema que lo envíe y otro escuchando para que pueda recibirlo.

Generando múltiples peticiones

Otra prueba de concepto que podemos realizar con esta herramienta es el ataque de denegación de servicio (DOS) o denegación de servicio distribuida (DDoS). La idea de testear este tipo de comando es verificar si realmente tu red está protegida, por lo que te aconsejamos que lo hagas en ambientes controlados y en tu propia red.

Como vemos en la imagen anterior, el parámetro –rand-source será útil para realizar un spoofing de la dirección real dejándola invisible y de esta forma se evita que todas las respuestas generadas lleguen a quien ejecuta el parámetro. El parámetro localhost debería cambiarse por la dirección IP real del objetivo.

Debido a la alta velocidad de peticiones que se generarán en cuestión de segundos, podremos observar una gran cantidad de paquetes en la red, de tal manera que posiblemente se provoque la saturación de respuestas en nuestro objetivo y la caída de su servicio. Si la prueba realizada termina en la caída del servicio, sería importante que leas estos32

Por supuesto, esta no es la única herramienta con la cual se pueden ensamblar o analizar paquetes de comunicación; existen muchas otras como Nping de los creadores de nmap, el famoso escáner de puertos, la cual además posee soporte para IPV6.

Para finalizar, queremos destacar que el uso de esta herramienta es muy valioso a la hora de testeos de seguridad sobre firewalls o sistema de detección de intrusos (IDS) debido a su flexibilidad en la manipulación de paquetes sobre distintos protocolos.

Te invitamos a que la pruebes, nos cuentes tu experiencia y cuál es tu herramienta favorita.

Fuente:https://www.welivesecurity.com/

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad