Los cibercriminales poco a poco se están centrando más en atacar contra la capa de aplicación en lugar de hacerlo a nivel de infraestructura. El objetivo de un ataque DoS contra la capa de aplicación es dejar inaccesible el servicio que la aplicación presta, como por ejemplo tirar una página web que usa Apache como servidor web.

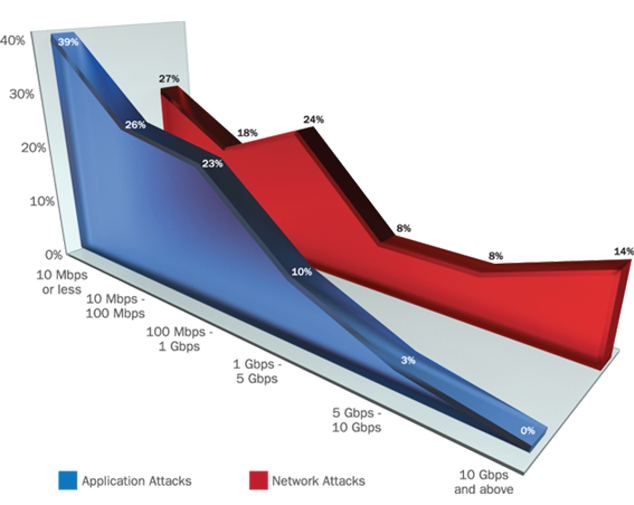

Para lograr el objetivo de dejar inaccesible el servicio, se aprovechan de fallos de diseño en los protocolos de comunicaciones de esta capa o fallos de seguridad en las propias aplicaciones. Al contrario que los ataques contra la infraestructura, donde el objetivo es agotar el ancho de banda, memoria o CPU del servidor a través del envío de millones de paquetes, un ataque contra la capa de aplicación necesita un ancho de banda muchísimo menor en comparación con el conocido ataque SYN Flood en TCP, por lo que no es necesario una gran infraestructura para lanzar dicho ataque. En la siguiente foto se puede ver una comparativa entre los ataques a la infraestructura (red y transporte) y a la aplicación:

Uno de los grandes problemas de un ataque contra la capa de aplicación está en que es muy difícil diferenciar el tráfico malicioso del legítimo, la mayor de protecciones más habituales como cortafuegos, sistemas IDS/IPS se centran en la capa de red o de transporte, pero la gran mayoría de ellos no son capaces de diferenciar un tráfico malicioso en la capa de aplicación.

En este fichero PDF se puede ver en detalle el ranking de los ataques más utilizados, tanto a nivel de red y transporte como a nivel de la capa de aplicación. La mayoría de los ataques contra la capa de aplicación van dirigidos al protocolo HTTP que es el más utilizado, y por tanto el que más interesa atacar por parte de cibercriminales. En ese documento también se detallan los principales ataques contra HTTP que se utilizan actualmente y una breve explicación de en qué consiste cada uno de ellos.

Fuente:https://www.redeszone.net/

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad