Durante el desarrollo de Windows 10, Microsoft ha trabajado muy duro en crear e implementar nuevas medidas de seguridad de todo tipo, desde escudos anti-exploits que impidan el aprovecharse de vulnerabilidades, hasta el nuevo motor anti-malware de Microsoft capaz de protegernos de las amenazas informáticas que pueden poner en peligro nuestro sistema sin necesitar otro antivirus adicional, gracias a Windows Defender. Sin embargo, este motor antivirus tiene algunos fallos que se le han pasado desapercibidos a Microsoft, fallos que, de no corregirlos, pueden poner en peligro a los usuarios.

No es la primera vez que un fallo de seguridad en el módulo anti-malware de Windows 10 pone en peligro la seguridad de los usuarios. Sin ir más lejos, el pasado mes de diciembre de 2017, Microsoft anunciaba el lanzamiento de un parche de seguridad importante para corregir un fallo de seguridad en el motor anti-malware de Windows 10.

Ahora, Microsoft vuelve a la boca de los expertos de seguridad por un nuevo fallo de seguridad relacionado con su software anti-malware en la última versión de su sistema operativo. En esta ocasión, el fallo de seguridad reside en el componente Anti-Malware Scan Interface (AMSI) de Windows 10.

El módulo AMSI permite a una aplicación enviar un archivo cualquiera a escanear con un antivirus local (ya sea Windows Defender o cualquier otro antivirus de terceros instalados en el sistema) y recibe de vuelta los resultados una vez analizado. Aunque esta herramienta puede ser utilizada para analizar cualquier tipo de archivo, Microsoft la diseñó pensando especialmente en poder analizar script del tipo PowerShell, VBScript y Ruby, entre otros, a los que fácilmente se les pueden incluir funciones para evadir a los sistemas de análisis convencionales de los antivirus.

Anti-Malware Scan Interface deja de escanear un script tras un carácter NULL

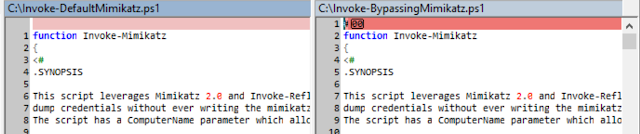

Tal como han demostrado expertos de seguridad, el fallo en Windows Defender se encuentra con que este motor de escaneo empieza a analizar cualquier archivo o script pero, en el momento en el que se topa con un carácter NULL, el motor de escaneo deja de analizar el script, dándolo por bueno.

De esta manera, los piratas informáticos podrían esconder todo el código malicioso por debajo de este carácter NULL para que, aunque se analice el script, el código malicioso pase desapercibido y no sea detectado.

Cómo protegernos de este fallo de seguridad en Windows 10

Microsoft ya era consciente de este fallo de seguridad desde hace tiempo, y por ello, con el lanzamiento de los últimos parches de seguridad de la semana pasada, la compañía abordó y solucionó la vulnerabilidad descrita anteriormente.

Por ello, para protegernos de este fallo de seguridad, lo que debemos hacer es asegurarnos de que nuestro Windows 10 está actualizado con los últimos parches de seguridad disponibles, concretamente los parches de seguridad de febrero de 2018. De haber instalado estas nuevas actualizaciones, no tendremos de qué preocuparnos, ya que el fallo se habrá solucionado. Si aún no hemos instalado las últimas actualizaciones de Windows 10, entonces debemos hacerlo lo antes posible para poder seguir estando seguros y evitar que un malware pueda poner en peligro nuestra seguridad.

Instalar el parche es la única forma de protegernos de este fallo, no hay otra. Además, los expertos de seguridad recomiendan a los ingenieros de los principales antivirus del mercado revisar sus sistemas de seguridad para comprobar que, igual que el anti-malware de Microsoft, estos no dejan de analizar scripts tras llegar a un carácter NULL.

Fuente:https://www.redeszone.net/2018/02/20/caracter-null-ocultar-malware-windows-10/

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad