cve-search es una nueva herramienta totalmente gratuita ideal para investigadores de seguridad. cve-search nos permite descargar todas las vulnerabilidades CVE (Common Vulnerabilities and Exposures) y CPE (Common Platform Enumeration) en una base de datos MongoDB, para posteriormente realizar búsquedas en ella fácilmente.

Características de cve-search

El principal objetivo de la herramienta cve-search es evitar tener que hacer búsquedas directas en las bases de datos CVE públicas, de esta forma, el usuario podrá buscar rápidamente en su base de datos local sin necesidad de Internet. Además, estas búsquedas serán totalmente confidenciales porque se realizan en local, no estamos realizando consultas a una base de datos externas.

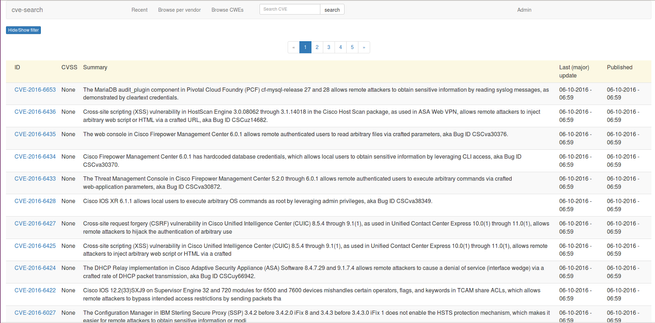

Esta herramienta incluye un completo back-end para almacenar toda la información de las vulnerabilidades, además, tiene una interfaz web muy intuitiva para la búsqueda y gestión de vulnerabilidades. Esta herramienta es muy utilizada por organizaciones que proporcionan información pública de CVE descubiertos.

La base de datos de MongoDB se llama cvedb, y tiene un total de 11 recopilatorios de diferentes fuentes, entre los que están los cve, cpe, vendor, cwe y capec del NVD NIST, también incorpora avisos de seguridad de la mismísima Microsoft, la base de datos de exploit-db e incluso de d2sec.com, por lo que tendremos una base de datos realmente completa para realizar búsquedas locales.

Requisitos de esta herramienta

Los principales requisitos de cve-search son la instalación de Python 3.3 o superior, también tenemos que tener instalado un gestor de base de datos MongoDB 2.2 o superior, y un servidor Redis. Adicionalmente necesitaremos descargar una gran cantidad de herramientas Python a través de pip3, pero cve-search nos ha proporcionado un sencillo script para descargar e instalar todas ellas rápidamente.

Descarga gratuita desde el GitHub de cve-search

Esta herramienta se encuentra disponible de forma totalmente gratuita en GitHub, de hecho, tenemos disponible el código fuente y un completo manual de cómo se utilizan las principales opciones. Os recomendamos acceder al GitHub oficial de cve-search desde aquí:

- Acceder al GitHub de cve-seach

En la web de HackPlayers han realizado un completo artículo explicando cómo instalar esta herramienta en un sistema operativo Ubuntu 16.04, además, también nos enseñan cómo se importan todas las bases de datos de cve de diferentes años, para qué sirven las principales opciones de cve-search y por supuesto, cómo buscar en la base de datos. Por último, también nos enseñan la interfaz gráfica de usuario de cve-seach, os recomendamos visitar el artículo desde el siguiente enlace:

- Visitar guía de cve-search en español de HackPlayers

Podéis acceder a nuestra sección de seguridad informática donde encontraréis manuales y recomendaciones de seguridad para proteger vuestros dispositivos.

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad