La Asistencia Remota de Windows es una herramienta diseñada para permitir a un usuario, normalmente un técnico o alguien con conocimiento, conectarse de forma remota a cualquier ordenador, con permiso del usuario, para ayudarle a solucionar algún problema en el equipo. Esta función lleva disponible en el sistema operativo desde Windows XP hasta el actual Windows 10 y, aunque generalmente no se ha oído hablar de problemas relacionados con esta herramienta, hace algunas horas se ha dado a conocer un nuevo vector de ataque que, utilizando esta herramienta, se puede utilizar en ataques informáticos dirigidos.

Un investigador de seguridad ha dado a conocer un fallo de seguridad en esta herramienta, fallo de seguridad registrado como CVE-2018-0878 (y solucionado con los últimos parches de seguridad de marzo de 2018) que podía aprovecharse fácilmente en ataques dirigidos para hackear ordenadores de forma remota.

Cómo funciona esta vulnerabilidad en la Asistencia Remota de Windows

La Asistencia Remota de Windows es una herramienta similar a TeamViewer,basada en Escritorio Remoto, que nos permite pedir ayuda a un contacto mediante un fichero generado por ella misma llamado “Invitation.msrcincident” que, al abrirlo, se conecta directamente al equipo que nos ha solicitado la ayuda.

El fichero que genera esta herramienta no es más que un fichero XML, fichero que, además, incluye un fallo de seguridad que permite cargarle un exploit “XML External Entity”. De esta manera, cuando la víctima, quien supuestamente va a brindar ayuda, intenta abrir el fichero “Invitation.msrcincident”, se ejecuta el exploit en su sistema, exploit que puede ser confirmado para enviar cualquier archivo a un servidor remoto.

Los piratas informáticos podrían utilizar esta técnica para robar, por ejemplo, ficheros de configuración, bases de datos, copias de seguridad, o cualquier otro archivo sin que el usuario que ha ejecutado inocentemente el fichero para brindar asistencia remota. Por suerte, dada la naturaleza de este fallo de seguridad, no se puede explotar de manera masiva, sino que solo puede ser explotado en ataques dirigidos.

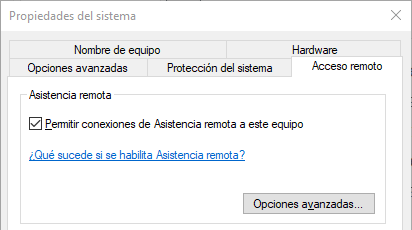

Cómo protegernos de esta vulnerabilidad en la Asistencia Remota de Windows

Como hemos dicho, Microsoft ha solucionado ya este fallo de seguridad con los últimos parches de seguridad de marzo de 2018 (desde Windows 7 en adelante), por lo que si tenemos nuestro sistema operativo actualizado no tenemos de qué preocuparnos, y aunque recibamos esta invitación maliciosa y la ejecutemos, no nos infectará.

De todas formas, la mejor forma de protegernos es desconfiando siempre de las invitaciones para brindar Asistencia Remota, ejecutando exclusivamente aquellas que vengan de personas de total confianza. Y siempre con nuestro Windows actualizado.

Fuente:https://www.redeszone.net/2018/03/21/hackear-asistencia-remota-windows/

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad