Acceder a la red profunda (deep web) no es tan difícil hoy en día. Sólo tiene que instalar TOR en tu sistema operativo. TOR es el software gratuito disponible en Internet para acceder a la deep web. Hay muchas razones por las que un usuario desearía usar el navegador TOR. Esta herramienta proporciona privacidad en línea, ya que crea una ruta cifrada entre el origen y el destino.

De acuerdo con los investigadores de hacking ético del Instituto Internacional de Seguridad Cibernética, este navegador de deep web es útil para fines de investigación, pues muestra algunos enlaces activos relacionados con las consultas.

Tor utiliza principalmente la extensión .onion si está utilizando Tor. Probablemente utiliza motores de búsqueda TORCH. Pero hay muchos otros motores de búsqueda como no evil, duckduckgo, searx, etc. Si está navegando por TOR, probablemente encontrará algunos de los enlaces que no se abren. Así que antes de buscar cualquier cosa en el navegador TOR, utilice DEEP EXPLORER para obtener los enlaces de acuerdo con la consulta que desea buscar.

DEEP EXPLORER es una herramienta de Linux escrita en python para obtener enlaces onion activos. DEEP EXPLORER está escrito es la búsqueda de servicios ocultos en la red TOR. Si busca alguna palabra clave, esta herramienta encontrará esa página onion que contenga esa palabra clave.

Para mostrarle hemos utilizado KALI LINUX 2018.3.

Para usar Deep Explorer:

- Escriba git clone https://github.com/blueudp/Deep-Explorer.git en el terminal de Linux

- Después de la clonación vaya al directorio Deep-Explorer. Escriba cd Deep-Explorer

- Luego escriba ls

- Antes de instalar los archivos que necesita Deep Explorer, asegúrese de actualizar/instalar python en Kali Linux

- Para actualizar python, teclee sudo apt-get update

- Luego escriba sudo apt-get install python3-pip

- Después de actualizar python, teclee pip3 install -r requirments.txt

root@kali:/home/iicybersecurity/Deep-Explorer# pip3 install -r requirements.txt

Requirement already satisfied: interruptingcow in /usr/local/lib/python3.6/dist-packages (from -r requirements.txt (line 1))

Requirement already satisfied: beautifulsoup4 in /usr/lib/python3/dist-packages (from -r requirements.txt (line 2))

Requirement already satisfied: requests in /usr/lib/python3/dist-packages (from -r requirements.txt (line 3)

- Ya lo hemos instalado, por eso muestra que el requisito ya está satisfecho.

- Después de instalar los requisitos, escriba python3 deepexplorer.py

root@kali:/home/iicybersecurity/Deep-Explorer# python3 deepexplorer.py

__ __

.--| .-----.-----.-----. .-----.--.--.-----| .-----.----.-----.----.

| _ | -| -| _ | | -|_ | | | _ | | -| |

|||| | ||.| |||| ||| || |__|

dexplorer.py SEARCH NUMBER_OF_RESULTS crawl_options intext

Crawl Options:

all) crawl each link

none) dont crawl

default) crawl if not enough links

- Para el uso de Deep Explorer siga los pasos a continuación.

Usar la consulta RANSOMWARE:

- Escriba python3 deepexplorer.py ransomware 5 default

- ransomware es la consulta en la que encontrará deep explorer

- 5 es el número de enlaces que encontrará Deep Explorer

- default significa avanzar si Deep Explorer no puede encontrar suficientes enlaces

root@kali:/home/iicybersecurity/Deep-Explorer# python3 deepexplorer.py ransomware 5 default

__ __

.--| .-----.-----.-----. .-----.--.--.-----| .-----.----.-----.----.

| _ | -| -| _ | | -|_ | | | _ | | -| |

|||| | ||.| |||| |||

|| |__|

Checking Tor instance [OK] Checking Tor proxy [OK] Searching. . . [OK] Checking links https://crdclub4wraumez4.onion https://gandcrab2pie73et.onion https://auutwvpaxl4dtym4.onion https://forohpysho2t5mjs.onion https://auutwvpmfqfsmcen.onion 5 SEARCH COMPLETE [OK]

- Después de ejecutar el comando anterior, muestra los 5 enlaces relacionados con el ransomware

- Ahora vamos a abrir algunos de los enlaces onion anteriores. Los enlaces onion anteriores se abrirán en el navegador TOR

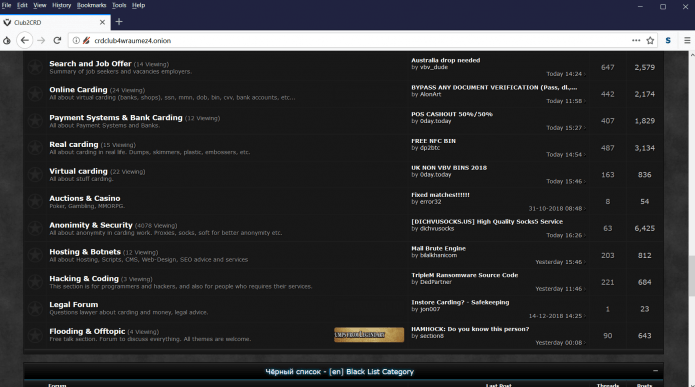

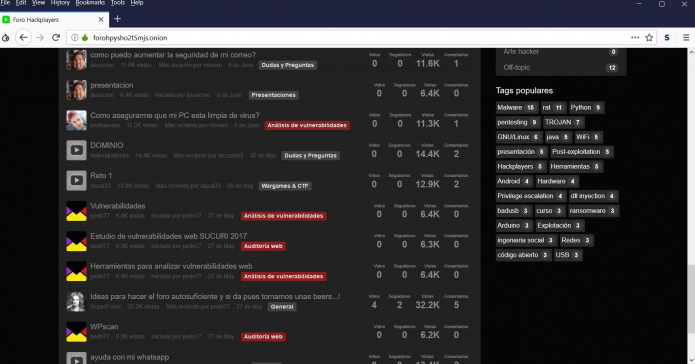

- La captura de pantalla anterior muestra la información de ransomware en el enlace onion. El ransomware se ha vuelto muy popular

- La captura de pantalla anterior brinda una breve información sobre el ransomware

Usar la consulta CREDITCARD

- Escriba python3 deepexplorer.py creditcard 20 none

- creditcard es la consulta en la que encontrará Deep Explorer

- 20 es el número de enlaces que encontrará Deep Explorer

- none intentará encontrar tantos datos relacionados con la consulta introducida anteriormente

root@kali:/home/iicybersecurity/Deep-Explorer# python3 deepexplorer.py creditcard 20 none

__ __

.--| .-----.-----.-----. .-----.--.--.-----| .-----.----.-----.----.

| _ | -| -| _ | | -|_ | | | _ | | -| |

|||| | ||.| |||| |||

|| |__|

Checking Tor instance [OK] Checking Tor proxy [OK] Searching. . . [OK] Checking links https://agartha2oooh2cxa.onion https://cccenterjb27ubnm.onion https://cavetord6bosm3sl.onion https://cccentersemzrqne.onion https://vendorcugc6oppvb.onion https://freerj4lgqdjjuk6.onion https://honeym4ms4nq7fdl.onion https://3bbaaaccczcbdddz.onion https://ntdcvkgv3kzrzdxp.onion https://zlal32teyptf4tvi.onion https://ox7ekwo2vrnxeghg.onion https://crdclub4wraumez4.onion https://dmania2naw2cprdm.onion https://dlnfeuawnyh5fjlc.onion https://gcardsmfp2ub6bwt.onion https://gcardstguk366hru.onion https://buyccoq36hlj6etg.onion https://linkdirdgrhkr2zm.onion https://v7avmdv2l6dio3cg.onion https://eozm6j6i4mmme2p5.onion 20 5 SEARCH COMPLETE [OK]

- Después de ejecutar el comando anterior, muestra el resultado relacionado con los enlaces a la tarjeta de crédito

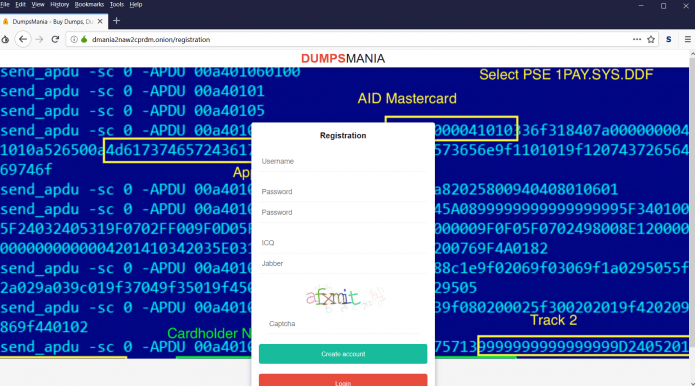

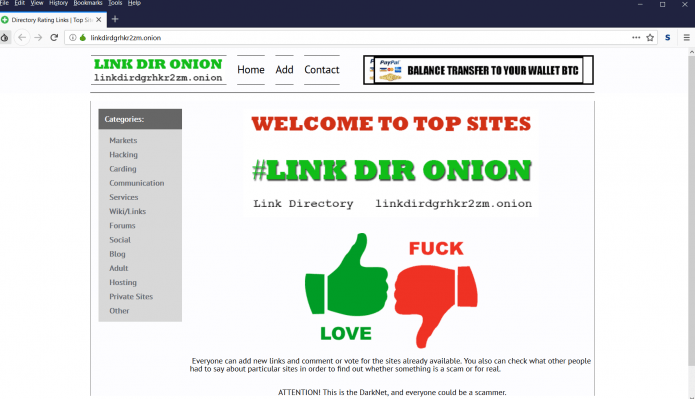

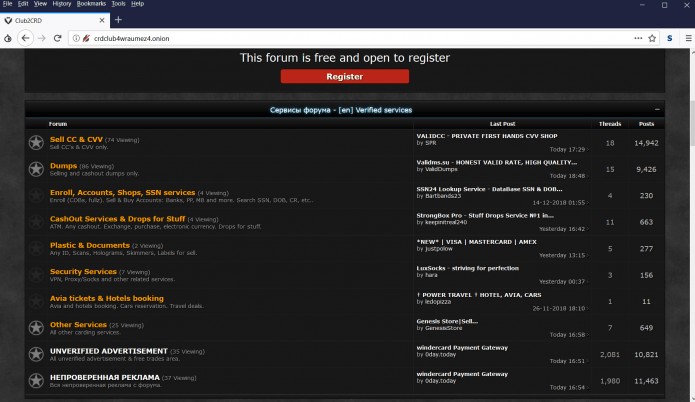

- Ahora intentaremos abrir algunos de los enlaces onion que venden tarjetas de crédito

- La captura de pantalla anterior se utiliza para comprar detalles de tarjetas de crédito falsas. Primero tienes que crear una cuenta y luego puedes comprar una tarjeta de crédito falsa

- Aquí hay otro enlace que se utiliza para comprar tarjetas de crédito en el enlace onion

Usar la consulta PROXIES

- Escriba python3 deepexplorer.py proxies 20 all

- proxies es la consulta en la que encontrará Deep Explorer

- 20 es el número de enlaces que Deep Explorer encontrará

- all se utilizará para mostrar cada enlace, incluso si el enlace contiene solo la única consulta que se ha utilizado en la búsqueda

root@kali:/home/iicybersecurity/Deep-Explorer# python3 deepexplorer.py proxies 20 all

__ __

.--| .-----.-----.-----. .-----.--.--.-----| .-----.----.-----.----.

| _ | -| -| _ | | -|_ | | | _ | | -| |

|||| | ||.| |||| |||

|| |__|

Checking Tor instance [OK] Checking Tor proxy [OK] Searching. . . [OK] Checking links https://dr5aamfveql2b34p.onion Crawling from : [https://dr5aamfveql2b34p.onion] https://cplfk4kp5dzeakwc.onion Crawling from : [https://cplfk4kp5dzeakwc.onion] https://crdclub4wraumez4.onion Crawling from : [https://crdclub4wraumez4.onion] https://www.dragonbyte-tech.com/vbecommerce.php?productid=2&do=product&utm_source=crdclub4wraumez4.onion https://www.dragonbyte-tech.com/?utm_source=crdclub4wraumez4.onion https://kkkkkkkkkk63ava6.onion Crawling from : [https://kkkkkkkkkk63ava6.onion] https://forums.kkkkkkkkkk63ava6.onion https://bdfcctess3zhicun.onion Crawling from : [https://bdfcctess3zhicun.onion] https://jqs44zhtxl2uo6gk.onion Crawling from : [https://jqs44zhtxl2uo6gk.onion] https://vendpmmhx5ylctjf.onion Crawling from : [https://vendpmmhx5ylctjf.onion] https://beatnixo6vjocscp.onion Crawling from : [https://beatnixo6vjocscp.onion] https://parckwartvo7fskp.onion Crawling from : [https://parckwartvo7fskp.onion] https://rougmnvswfsmd4dq.onion https://expyuzz4wqqyqhjn.onion https://mattttttssi4lhud.onion Crawling from : [https://mattttttssi4lhud.onion] https://zfob4nth675763zthpij33iq4pz5q4qthr3gydih4qbdiwtypr2e3bqd.onion https://m6su7s3ir7dxggwg.onion https://jld3zkuo4b5mbios.onion https://vwx4mjvwoszgnagzcrwdjlsq3pq3zyob3zpq5qissxdoivnuyylzn7yd.onion https://hzmun3rnnxjhkyhg.onion Crawling from : [https://hzmun3rnnxjhkyhg.onion] LINKS COLLECTED!

- Después de ejecutar el comando anterior, se muestran los enlaces relacionados a los proxies.

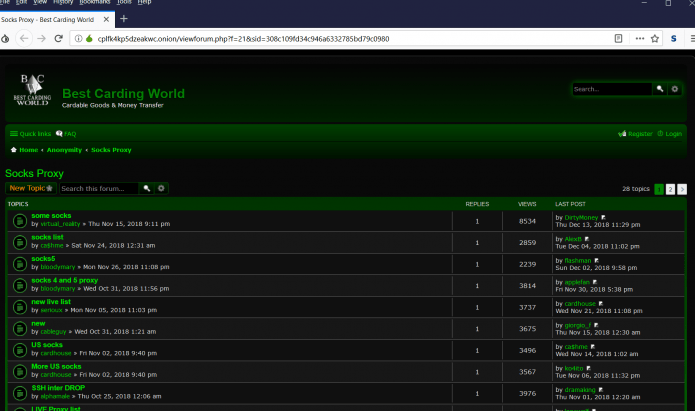

- El sitio anterior proporciona la lista de proxy. Estas listas de proxy se pueden utilizar para navegar por otros enlaces onion

- Es posible que algunos proxies no funcionen, ya que muestra un error al abrir las páginas

- La captura de pantalla anterior brinda información sobre el proxy y también puede obtener la lista de proxies

Usar la consulta PORN

- NO ABRA SITIOS PORNO, ESTO ES SÓLO PARA FINES EDUCATIVOS. Así que hemos borrado las fotos. ESTOS TOR NODES DEBEN SER PROHIBIDOS POR EL GOBIERNO

- Escriba python3 deepexplorer.py porn 5 default

- porn es la consulta en la que encontrará Deep Explorer

- 5 es el número de enlaces que Deep Explorer encontrará.

- default significa avanzar si el explorador profundo no puede encontrar suficientes enlaces

root@kali:/home/iicybersecurity/Deep-Explorer# python3 deepexplorer.py porn 5 default

__ __

.--| .-----.-----.-----. .-----.--.--.-----| .-----.----.-----.----.

| _ | -| -| _ | | -|_ | | | _ | | -| |

|||| | ||.| |||| |||

|| |__|

Checking Tor instance [OK] Checking Tor proxy [OK] Searching. . . [OK] Checking links https://hbmyffcf4x2f56ml.onion https://pu23yyt5u5p3xd23.onion https://cavetord6bosm3sl.onion https://neboardo3svhysmd.onion https://h3clhio3nera3sxw.onion 5 SEARCH COMPLETE [OK]

- Los anteriores son los enlaces de pornografía que abren algunos sitios de pornografía. ESTOS TOR NODES DEBEN SER PROHIBIDOS POR EL GOBIERNO

- Aquí están los pocos enlaces que intentamos abrir. Los sitios funcionan pagándoles en criptomoneda para usar sus servicios

- Lo anterior es el listado de sitios pornográficos que tienen alrededor de 100Gb de archivos

- La captura de pantalla anterior es otro ejemplo de pornografía que no es bueno para los niños

Usar la consulta GUN

- Escriba python3 deepexplorer.py guns 10 default

- guns es la consulta en la que Deep Explorer encontrará

- 10 es el número de enlaces que el Deep Explorer encontrará

- default significa avanzar si el explorador profundo no puede encontrar suficientes enlaces

root@kali:/home/iicybersecurity/Deep-Explorer# python3 deepexplorer.py guns 10 default

__ __

.--| .-----.-----.-----. .-----.--.--.-----| .-----.----.-----.----.

| _ | -| -| _ | | -|_ | | | _ | | -| |

|||| | ||.| |||| |||

|| |__|

Checking Tor instance [OK] Checking Tor proxy [OK] Searching. . . [OK] Checking links https://godnotorweygn7ne.onion https://l62y7ilqoioymugj.onion https://wywg65dio2lhe76z.onion https://pistolcqex2ecr5r.onion https://drkseidwayn6uc5x.onion https://2kka4f23pcxgqkpv.onion https://godnotordyhrk4fs.onion https://tuu66yxvrnn3of7l.onion https://agartha2oooh2cxa.onion https://2kka4yzbx3mjymsd.onion 10 SEARCH COMPLETE [OK]

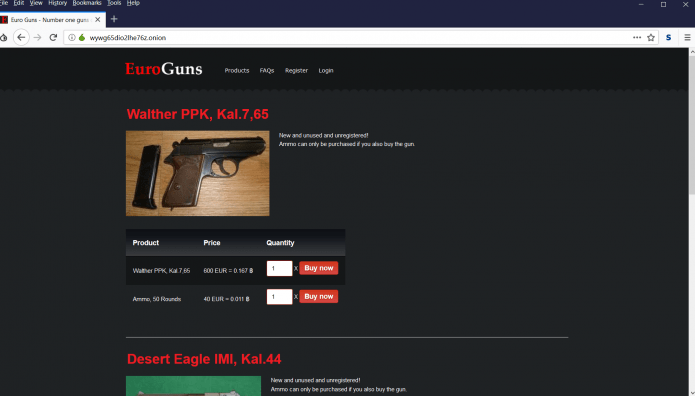

- Los anteriores son los enlaces de armas donde se pueden comprar armas pagando en bitcoins

- Aquí están los enlaces onion que hemos abierto para mostrarles

- La captura de pantalla anterior es de un enlace onion que vende armas en la deep web

- Aquí está la otra captura de pantalla del enlace onion que está vendiendo rifles en la deep web

También puede intentar buscar algunas palabras clave diferentes. El método anterior muestra los enlaces onion más activos. Investigadores de hacking ético del Instituto Internacional de Seguridad Cibernética recomiendan utilizar ONIOFF, si desea comprobar si algún enlace onion está activo o no, puede verificarlo con ONIOFF.

Es un conocido experto en seguridad móvil y análisis de malware. Estudió Ciencias de la Computación en la NYU y comenzó a trabajar como analista de seguridad cibernética en 2003. Trabaja activamente como experto en antimalware. También trabajó para empresas de seguridad como Kaspersky Lab. Su trabajo diario incluye investigar sobre nuevos incidentes de malware y ciberseguridad. También tiene un profundo nivel de conocimiento en seguridad móvil y vulnerabilidades móviles.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad