Amazon implementó algunas mejoras a Fire 7, uno de sus modelos básicos de tableta, incluyendo un nuevo y más rápido procesador y el doble de espacio de almacenamiento que el modelo anterior. No obstante, especialistas en seguridad informática mencionan que algunas fallas de su predecesora han sido heredadas por Fire 7.

Aunque relativamente económica, la tableta Fire 7 también es fácilmente hackeable. En un lapso de tiempo mínimo, múltiples usuarios e investigadores descubrieron la manera de rootear el dispositivo, desbloquear el bootloader, desinstalar las actualizaciones e incluso instalar Google Play Store.

Si desea usar las apps y servicios de Apple sin tener que rootear el dispositivo, aunque también quiera usar Google Play Store para ejecutar aplicaciones de Google (como Gmail, YouTube, etc), existe una forma de hacerlo. Los expertos en seguridad informática afirman que el mismo método que ha sido empleado con este propósito en las tabletas de Amazon sigue siendo funcional.

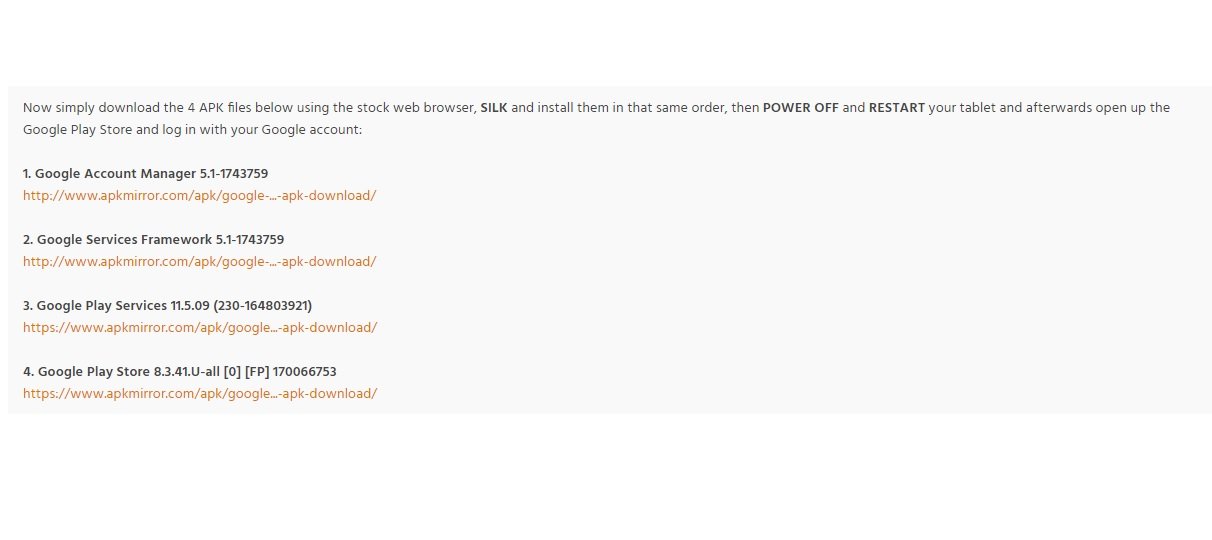

En pocas palabras, todo lo que necesita hacer es indagar un poco en el menú de configuraciones de la tableta. En esta sección, deberá habilitar la instalación de aplicaciones de fuentes desconocidas y descargar, en orden, las siguientes aplicaciones (disponibles en múltiples plataformas de desarrolladores):

- Google Account Manager 5.1-1743759

- Google Services Framework 5.1-1743759

- Google Play Services 11.5.09 (230-164803921)

- Google Play Store 11.5.09 (230-164803921)

Los especialistas en seguridad informática también revelaron un par de nuevos métodos para rootear la más reciente versión de la tableta Fire 7. El primero de estos métodos requiere una ligera modificación en el hardware de la tableta, pues es necesario abrir el dispositivo y cortar un circuito; por otra parte, el segundo método de hacking sólo requiere alteraciones de software.

Sea cual sea el método elegido por el usuario, especialistas del Instituto Internacional de Seguridad Cibernética (IICS) nos recuerdan que de cualquier forma se eliminarán todos los datos almacenados en el dispositivo, por lo que el usuario debe asegurarse de respaldar cualquier información de interés antes de rootear la tableta.

Puede consultar instrucciones detalles adicionales sobre estos métodos de hacking, así como los enlaces de descarga de las apps requeridas en este enlace.

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad