Cuando hablamos de amenazas para nuestros dispositivos, seguro que hoy en día se nos viene a la cabeza ransomware, ya que este tipo de malware se ha vuelto el más popular, sobre todo en el último año. Como todos sabemos, se trata de un software malicioso que además de infectar nuestro equipo paracifrarnos determinada información a la que no podremos tener acceso, nos solicitará que paguemos una cantidad económica si queremos recuperarla. Normalmente no podemos deshacernos de este tipo de malware así como así, con los habituales antivirus, sino que sólo es posible con alguna herramienta diseñada específicamente para descifrar los archivos infectados por este malware.

Durante este último año, Cerber ha sido uno de los ransomware más populares y peligrosos, y es que los responsables de esta amenaza no paran de mejorarla y lanzar nuevas cepas. Concretamente, ha comenzado a distribuirse la versión v3 de este popular ransomware seguramente como respuesta a la herramienta desarrollada por un equipo de investigadores de IntSights y Check Point , que era capaz de descifrar los archivos infectados por la anterior versión de Cerber.

Parece que estoy no ha sentado bien al equipo de desarrollo detrás de Cerber, que se ha puesto manos a la obra para poner en marcha la versión v3 de Cerber. Una nueva cepa de este popular ransomware que no es posible descifrar con la herramienta desarrollada para la versión anterior, aunque seguro que los investigadores ya están intentando hacer frente a esta nueva versión, pero habrá que esperar a ver si lo consiguen.

De momento, Cerber v3 ya está haciendo de las suyas y según los investigadores de Trend Micro, esta nueva versión está siendo distribuida a través de publicidad maliciosa en lugar de utilizar los habituales mensajes de correo. Por lo tanto, ya no es suficiente estar pendiente de los correos que recibimos por si cuentan con este tipo de malware, ahora podremos infectarnos simplemente haciendo clic donde no debemos mientras navegamos.

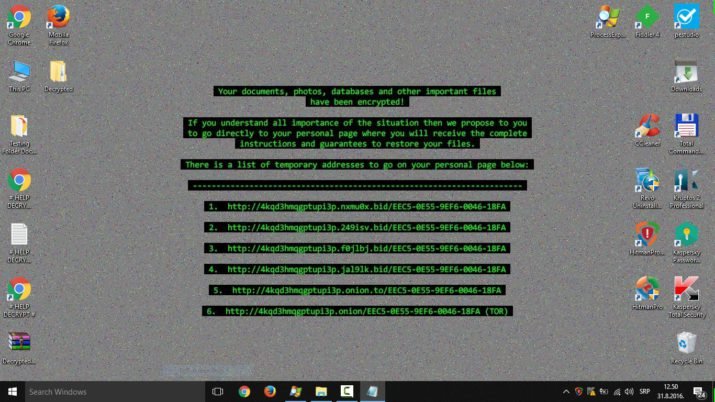

En el momento en que Cerber 3 se instala en nuestro equipo, conseguirá cifrar muchos de nuestros archivos añadiendo la extensión .cerber3 y será en ese momento cuando dejen de estar accesibles para la víctima. A continuación, y gracias a una función TTS (text to speech), veremos como una voz sale de nuestro ordenador para leernos la nota de rescate en voz alta e informarnos de cómo hay que proceder para realizar el pago por el rescate de los datos cifrados.

Fuente:https://www.adslzone.net/

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad