El ransomware es el tipo de software malicioso más peligroso ya que atenta directamente contra nuestros archivos y, si no pagamos un rescate, los perdemos para siempre. Aunque en teoría su funcionamiento se resume en eso en realidad hasta ahora siempre se han descubierto vulnerabilidades en los algoritmos de cifrado que permitían el descifrado de los archivos sin tener que pagar el correspondiente rescate, sin embargo es probable que esto esté a punto de cambiar.

TeslaCrypt es uno de los ransomware más conocidos. Este malware fue diseñado especialmente para atacar a los jugadores de PC ya que sus principales objetivos eran las partidas guardadas aparte de las fotos, vídeos y documentos personales de la víctima. Para optimizar el rendimiento este malware no cifra archivos de más de 268MB y una vez se completa la infección pide al usuario un rescate de 500$ en Bitcoin que, si no se pagan en las siguientes horas, la cuantía se duplica.

En la versión 1.x de TeslaCrypt existían una serie de fallos que permitían a los usuarios recuperar los datos cifrados sin tener que pasar por caja. Los piratas informáticos, conscientes de ello decidieron poner punto final a dicha “ventaja” desarrollando la versión 2.0 de este peligroso malware.

Según los investigadores de seguridad de Kaspersky Labs el nuevo TeslaCrypt 2.0 utiliza dos juegos de llaves diferentes. El primero de ellos, siempre igual, se guarda en el sistema y el segundo se genera de forma aleatoria cada vez que el malware se ejecuta. También en esta ocasión las claves sólo se almacenan en la Ram y en el registro del sistema, nunca en el disco duro, por lo que su recuperación se vuelve prácticamente imposible.

En la primera versión de TeslaCrypt se mostraba en la pantalla que se había utilizado el algoritmo RSA-2048 y se hacía pensar al usuario que no había forma de recuperar los archivos si no se pagaba. Al final, durante los análisis forenses de la herramienta, se pudo demostrar que realmente no se utilizaba ese algoritmo.

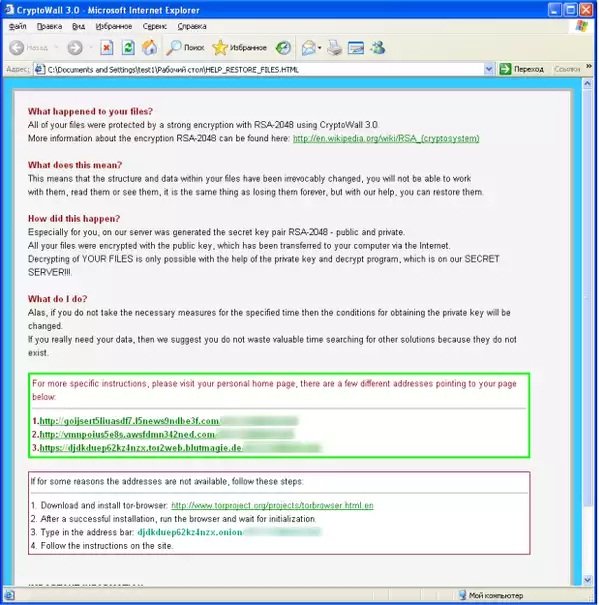

La nueva versión de TeslaCrypt utiliza un cifrado de curva elíptica (mucho más complicado de recuperar) y vuelve a utilizar la plantilla de CryptoWall para engañar a los usuarios y concienciar de la imposibilidad de recuperar los archivos si no se paga el rescate en la dirección especificada.

Los países más afectados por este malware son Estados Unidos, Alemania, Reino Unido, Francia, Italia y España. La mejor forma de protegerse es, al igual que siempre, hacer copias de seguridad de nuestros archivos y evitar visitar webs de dudosa procedencia y ejecutar archivos sospechosos que nos pueden llegar a través del correo electrónico.

Fuente:https://www.redeszone.net/

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad