FishPig, una empresa con sede en el Reino Unido que desarrolla extensiones para la popular plataforma de comercio electrónico de código abierto Magento, ha anunciado que sus ofertas de software de pago han sido inyectadas con malware después de que su servidor de distribución se viera comprometido.

Cómo los atacantes comprometieron las extensiones FishPig

Los investigadores de Sansec dijeron que el servidor de distribución FishPig se vio comprometido el 19 de agosto o antes. “Cualquier tienda Magento que instaló o actualizó el software Fishpig pagado desde entonces, ahora probablemente esté ejecutando el malware Rekoobe”, señalaron.

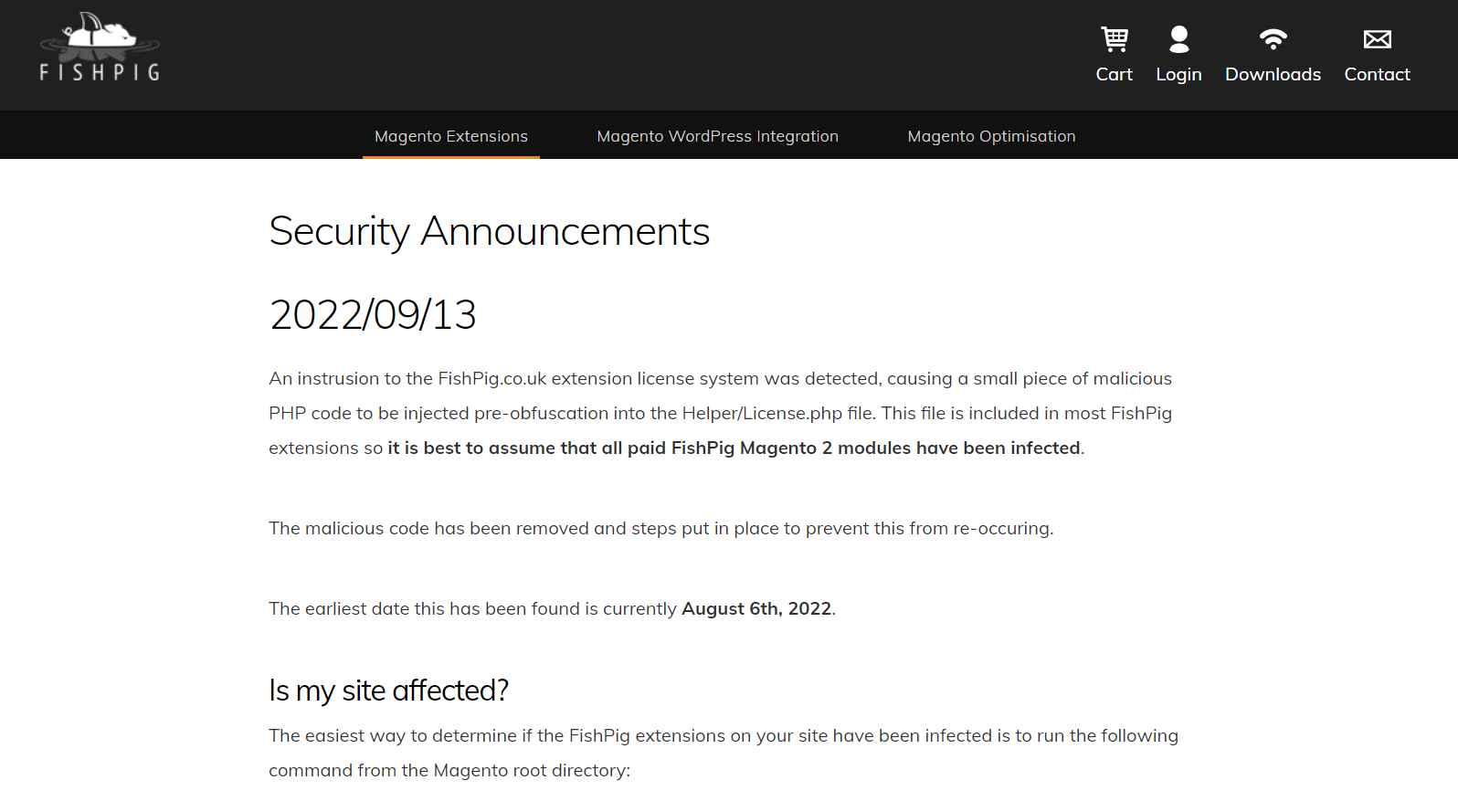

FishPig dijo que el compromiso podría haber ocurrido en cualquier momento después del 6 de agosto. No dijeron cómo los atacantes lograron ingresar al servidor; en cualquier caso, es posible que aún no estén seguros, pero saben que los atacantes lograron inyecta código PHP malicioso en el archivo Helper/License.php, que se incluye en la mayoría de las extensiones FishPig.

Ben Tideswell, el desarrollador principal de FishPig, le dijo a Ars Technica que los atacantes aprovecharon su sistema personalizado que encripta el código de las extensiones antes de que estén disponibles para su descarga, ocultando así su existencia tanto a los usuarios como a los escáneres de malware.

El código malicioso inyectado instala el troyano de acceso remoto Rekoobe que, al iniciarse, elimina todos los archivos de malware y se ejecuta en la memoria, explicaron los investigadores de Sansec. Luego se esconde como un proceso del sistema y espera comandos de un servidor de control en Letonia.

La única buena noticia relacionada con este ataque a la cadena de suministro de Magento es que no hay evidencia de que se hayan aprovechado las instalaciones comprometidas.

“Esperamos que el acceso a las tiendas afectadas se venda a granel en los foros de hacking”, señalaron los investigadores de amenazas de Sansec, y dijeron que aún tienen que detectar el abuso de seguimiento a través del servidor C2.

Remediación

Se desconoce el número de instalaciones afectadas.

FishPig insta a los usuarios a asumir que todos los módulos FishPig Magento 2 pagados han sido infectados y les aconseja actualizar todos los módulos FishPig o reinstalar las versiones existentes desde la fuente.

También proporcionaron un comando para eliminar la puerta trasera Rekoobe de su sistema y una herramienta de prueba para verificar si los archivos FishPig están infectados. “Actualmente estamos ofreciendo un servicio de limpieza gratuito para cualquiera que esté preocupado de que esto esté afectando su sitio y necesite ayuda para resolverlo”, agregaron.

Sansec aconseja a los comerciantes afectados que deshabiliten temporalmente cualquier extensión FishPig paga, ejecuten un escáner de malware del lado del servidor para detectar el malware instalado y, finalmente, reinicien el servidor para finalizar los procesos en segundo plano no autorizados.

Es especialista en ciberseguridad con más de 16 años de experiencia en seguridad de la información. Conoce muy bien la inteligencia de amenazas, la gestión de riesgos, la evaluación de vulnerabilidades y las pruebas de penetración, el análisis forense cibernético y la tecnología de seguridad en la nube (AWS, Azure, Google Cloud). Ocupó varios puestos de investigador de ciberseguridad en diferentes empresas. Tiene experiencia en diferentes industrias como finanzas, atención médica, marketing, gobierno, finanzas turísticas, aerolíneas, telecomunicaciones y biometría.