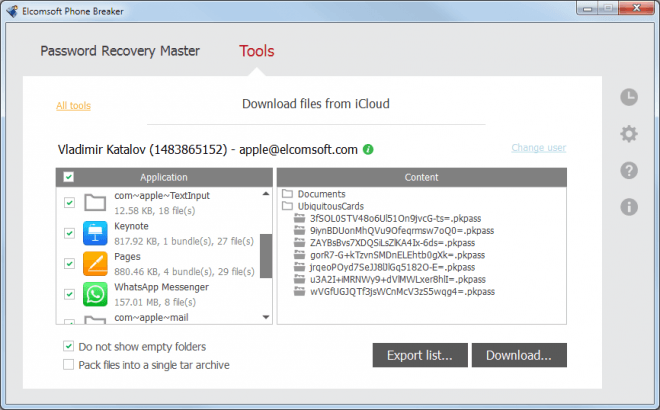

Software permite vulnerar la verificación de dos pasos de iCloud

Uno de los programas empleados para hackear a las famosas ya ofrece soporte para este método de autenticación. Muchos recordarán el penoso incidente el que decenas de fotografías de famosasLEER MÁS