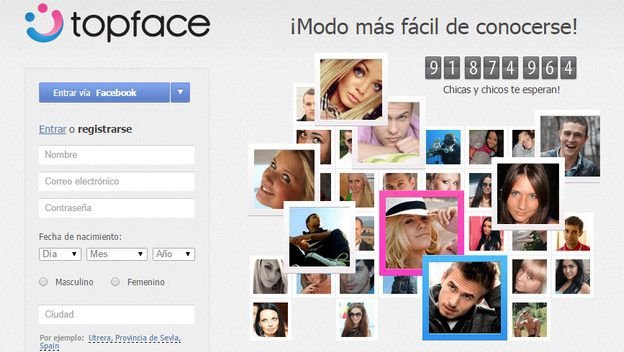

Piratas informáticos roban información de la oposición siria haciéndose pasar por mujeres guapas

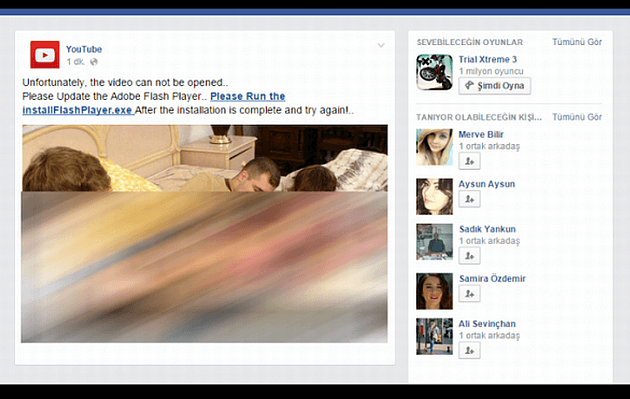

Un grupo de piratas informáticos, probablemente con vínculos con el Gobierno sirio, se ha hecho pasar por mujeres atractivas para entrar en los ordenadores de los combatientes de la oposiciónLEER MÁS