¡Cuidado! Este es la última estafa que se está cometiendo en Whastapp

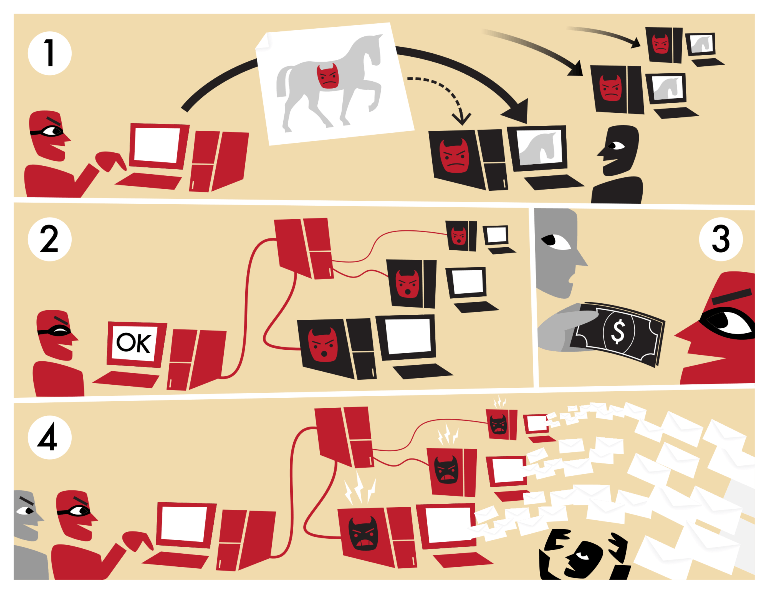

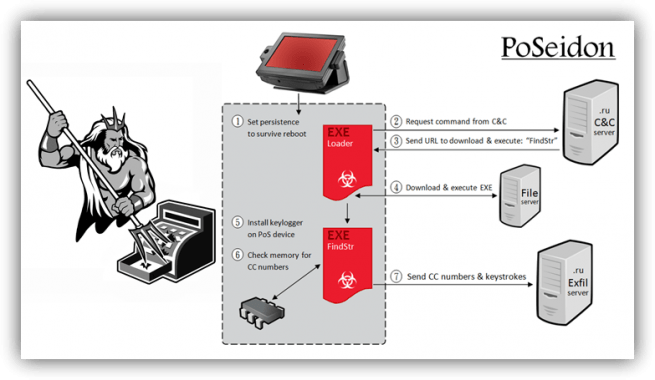

WhatsApp nos ha dado mucho de qué hablar con su nueva característica de llamadas gratuitas. Lamentablemente, esto se está siendo utilizada como un anzuelo para estafas en aplicaciones pirata. NosLEER MÁS