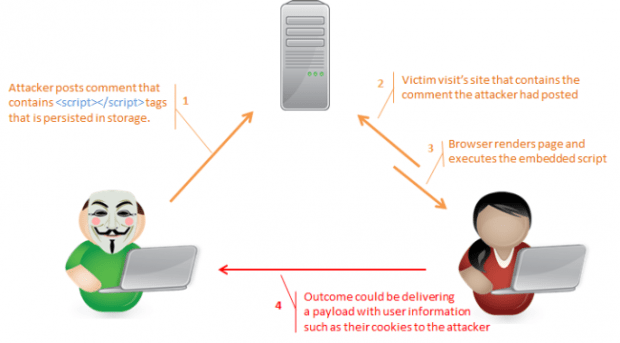

¿Qué es una Vulnerabilidad XSS?

Pregunta: ¿Qué es una vulnerabilidad XSS? ¿Debo preocuparme por una vulnerabilidad XSS? XSS (abreviatura de Cross Site Scripting) es una vulnerabilidad generalizada que afecta a muchas aplicaciones web. El peligroLEER MÁS