El ransomware Apocalypse se distribuye a través de conexiones RDP no seguras

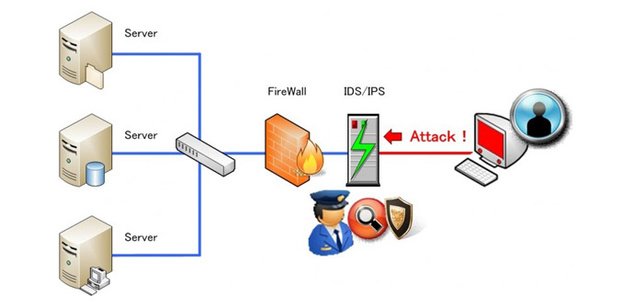

Las aplicaciones que permiten el control remoto de los equipos se utilizan desde hace tiempo para distribuir amenazas entre los usuarios. El ransomware Apocalypse está dando mucho de qué hablarLEER MÁS