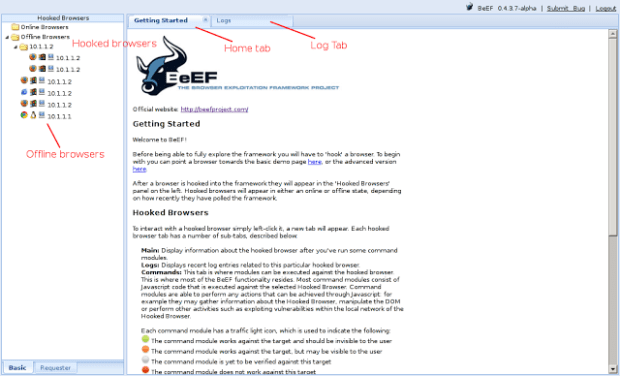

Técnica de Retroscope que ha hecho parte de los hackers de whatsapp

Si bien, las aplicaciones de mensajería instantánea como lo es whatsapp normalmente están muy predispuestas a padecer de intrusos como malwares y hackers que hacen hasta lo imposible por intervenirLEER MÁS