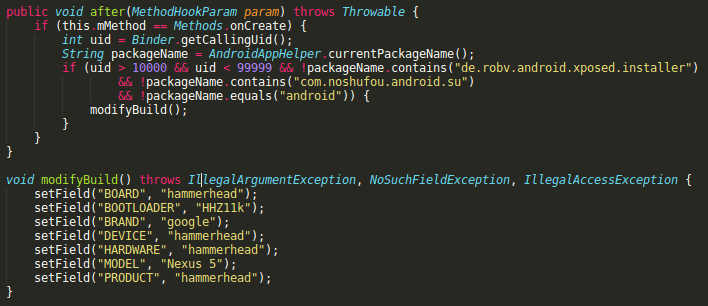

Un exploit zero-day permite ejecutar cualquier tipo de código en Ubuntu y Fedora

Durante mucho tiempo los usuarios de Linux hemos pensado que teníamos cierta ventaja con respecto a los de Windows u OS X. El hecho de poder manejar un ordenador sinLEER MÁS