Piden a Apple que legalice el uso de los parches JavaScript en iOS

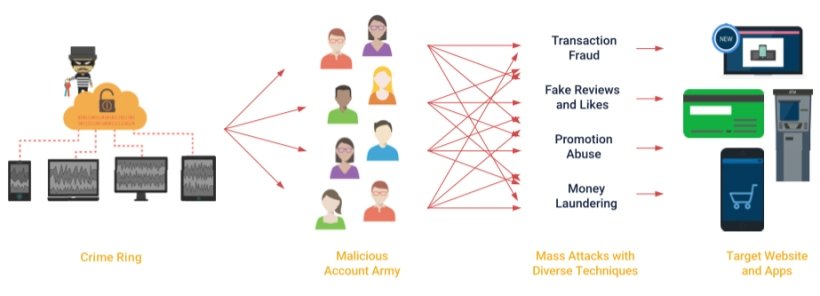

Vivimos tiempos difíciles para la seguridad informática. El más mínimo fallo en la programación de una aplicación puede permitir a un pirata informático hacerse con el control de un dispositivoLEER MÁS