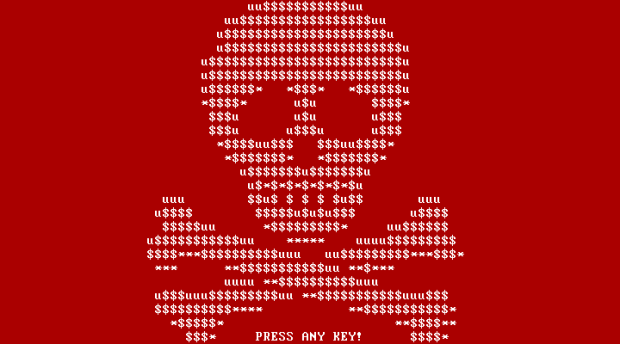

Una vulnerabilidad en la librería criptográfica de GnuPG permite crackear RSA

Un equipo de investigadores de seguridad ha descubierto una vulnerabilidad crítica en la librería criptográfica libgcrypt. Esta librería es utilizada por el popular software GnuPG que nos permite enviar yLEER MÁS