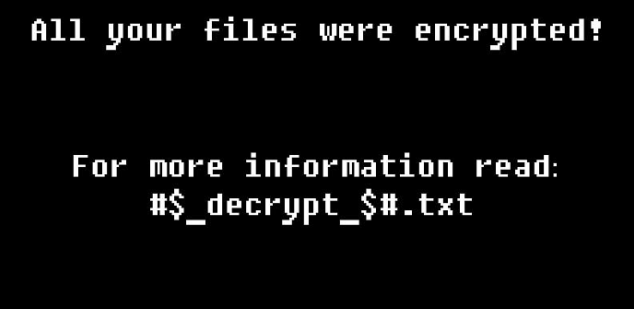

Así es la última variante de Locky Ransomware que nos tiene en jaque

Una nueva variante de Locky Ransomware ha sido descubierta recientemente por el analista de malware Stormshield coldshell. Esta variante cambia a la extensión .ykcol para cifrar los archivos. Por ello, si un usuario estáLEER MÁS