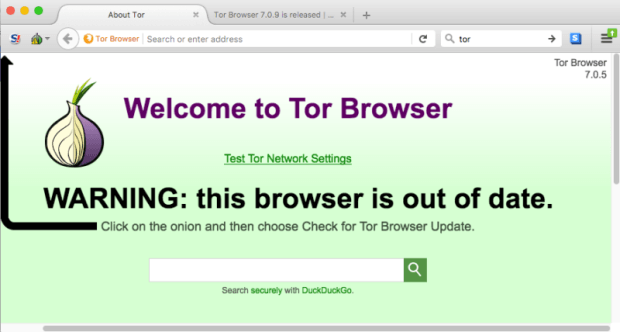

Los drivers USB del Kernel Linux están repletos de vulnerabilidades

Si algo caracteriza a los sistemas operativos Linux es su seguridad. Por lo general, las distribuciones basadas en este sistema operativo suelen ser bastante más robustas y menos vulnerables queLEER MÁS