Detectadas nuevas técnicas de cryptohacking para minar criptomoneda

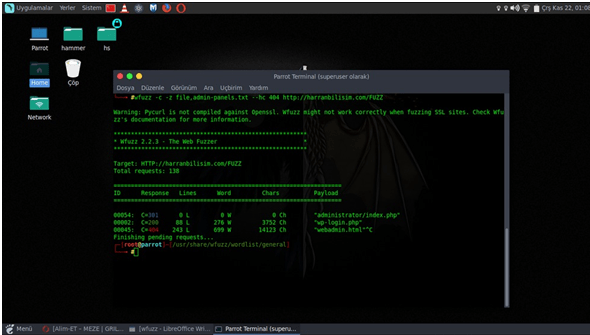

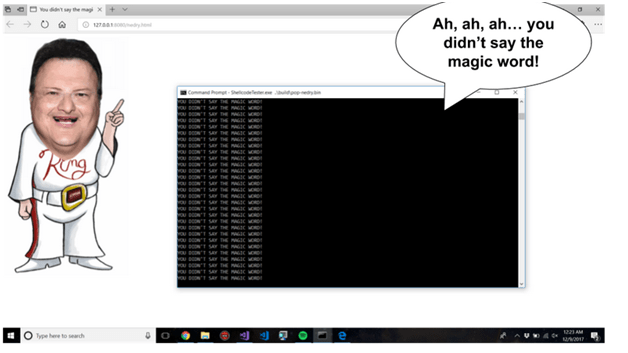

Aunque el ransomware ha sido la principal amenaza de seguridad de 2017, en los últimos meses está despuntando el cryptohacking, una técnica que utiliza sin permiso los recursos de hardware de la víctima para minarLEER MÁS