Android Malware en las aplicaciones de QR Reader en Play Store

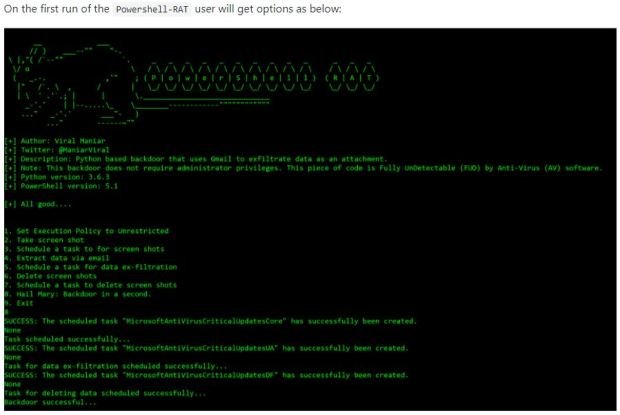

Los investigadores de seguridad de la información de SophosLabs han descubierto un nuevo malware de Android en aplicaciones de lectores QR aparentemente inofensivas en Google Play Store. El malware seLEER MÁS