Fake software update carries users to get hit by malware

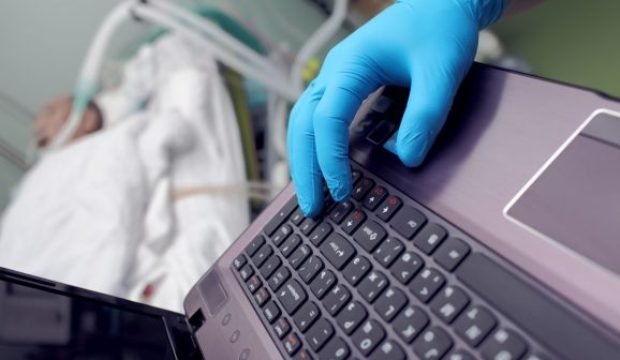

Cyber-criminals used compromised websites to distribute malware under the guise of updates to popular applications, including Adobe Flash, Chrome and FireFox. Information security training researchers find out that in several cases, theLEER MÁS